Cosa sono le Disposizioni CERT-In (e chi deve rispettarle)

CERT-In Directions 2022 Framework: aree chiave di conformità per gli MSPLe indicazioni 2022 del CERT-In (Indian Computer Emergency Response Team), emesse il 28 aprile 2022, ai sensi della sezione 70B dell'Information Technology Act del 2000, stabiliscono la segnalazione obbligatoria degli incidenti di sicurezza informatica e le pratiche di sicurezza delle informazioni per un'ampia gamma di entità che operano in India. Queste indicazioni ampliano significativamente la portata e la specificità dei requisiti di conformità alla sicurezza informatica.

Le direttive si applicano ad un ampio spettro di organizzazioni, tra cui:

- Fornitori di servizi (compresi i fornitori di servizi gestiti)

- Intermediari

- Centri dati

- Società di persone

- Fornitori di server privati virtuali (VPS)

- Fornitori di servizi cloud

- Fornitori di servizi di rete privata virtuale (VPN)

- Fornitori di servizi relativi agli asset virtuali

- Fornitori di scambi di risorse virtuali

- Fornitori di portafogli custodi

- Organizzazioni governative

Per i fornitori di servizi gestiti in particolare, queste indicazioni creano sia obblighi di conformità che nuove opportunità di servizio. Gli MSP non devono solo garantire che le proprie operazioni siano conformi alle direttive, ma anche aiutare i propri clienti a implementare pratiche di sicurezza conformi. Questa duplice responsabilità rende particolarmente critica la comprensione dei requisiti tecnici e operativi.

Le direttive sono giuridicamente vincolanti secondo la legge indiana, e la mancata conformità potrebbe comportare sanzioni ai sensi della legge sull’IT. Per gli MSP, ciò crea sia un imperativo di conformità che un’opportunità strategica per sviluppare e fornire servizi di conformità CERT-In ai clienti che rientrano nell’ambito di questi requisiti.

I 5 requisiti operativi che gli MSP devono progettare per

1. Tempistiche di segnalazione degli incidenti e progettazione dell'escalation

Il requisito più urgente nelle Direttive CERT-In è la tempistica obbligatoria di 6 ore per la segnalazione degli incidenti. Gli MSP devono progettare le proprie operazioni di sicurezza per rilevare, convalidare e segnalare gli incidenti di sicurezza informatica al CERT-In entro questo ristretto lasso di tempo. Ciò richiede:

- Funzionalità di rilevamento degli incidentiche operano 24 ore su 24, 7 giorni su 7 in tutti gli ambienti gestiti

- Chiari criteri di classificazione degli incidentiidentificare gli eventi da segnalare

- Percorsi di escalation definiticon decisori designati autorizzati ad avviare segnalazioni

- Meccanismi di segnalazione basati su modelliche può essere rapidamente popolato con i dettagli dell'incidente

- Processi di reporting multi-tenantche chiariscono le responsabilità tra gli MSP e i loro clienti

Gli incidenti segnalabili includono scansione mirata di sistemi critici, sistemi critici compromessi, accesso non autorizzato a sistemi IT, defacement di siti Web, distribuzione di malware, furto di identità, attacchi di phishing, DDoS, incidenti di ransomware e violazioni di dati. Gli MSP devono stabilire criteri chiari per ciascuna categoria per garantire una rendicontazione coerente.

2. Architettura di conservazione dei registri (archivio registro centrale + controlli antimanomissione)

Le Direttive del CERT-In impongono di conservare i registri di tutti i sistemi ICT per un periodo continuativo di 180 giorni all'interno della giurisdizione indiana. Questo requisito richiede una solida architettura di gestione dei log che includa:

- Raccolta completa dei registrida tutti i sistemi ICT (server, dispositivi di rete, strumenti di sicurezza, applicazioni)

- Archiviazione centralizzata dei registricon un'adeguata pianificazione della capacità per 180 giorni di conservazione

- Controlli antimanomissioneper impedire la modifica non autorizzata dei registri archiviati

- Rispetto della sovranità dei datigarantire che i log siano archiviati in India

- Standardizzazione del formato del registrofacilitare l'analisi e l'indagine

- Controlli di accessolimitare chi può visualizzare, modificare o eliminare i registri

Gli MSP devono progettare la propria architettura di conservazione dei log per bilanciare prestazioni, costi di archiviazione e requisiti di conformità. Ciò comporta in genere un approccio a più livelli con storage a caldo per i log recenti e storage a freddo per i log più vecchi, il tutto mantenendo la ricercabilità e l'integrità per tutto il periodo di conservazione di 180 giorni.

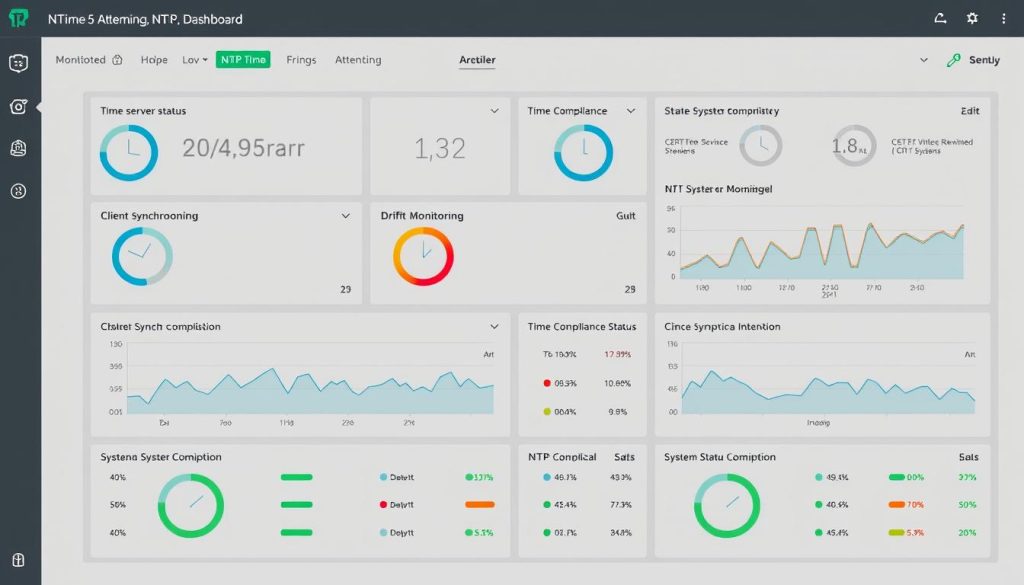

3. Sincronizzazione temporale (progettazione e monitoraggio NTP)

Le Direttive CERT-In richiedono che tutti i sistemi ICT siano sincronizzati con il Server Network Time Protocol (NTP) del Centro Nazionale di Informatica (NIC) o del Laboratorio Nazionale di Fisica (NPL), oppure con server NTP riconducibili a tali enti. Questo requisito richiede:

- Architettura del server NTPcon fonti temporali primarie e secondarie

- Gestione della configurazioneper garantire che tutti i sistemi puntino a fonti orarie conformi

- Monitoraggio continuodello stato di sincronizzazione dell'ora su tutti i sistemi gestiti

- Rilevamento e avviso di derivaper identificare i sistemi che non sono sincronizzati

- Documentazione della tracciabilità della fonte temporaledimostrare la conformità

Una sincronizzazione temporale accurata è fondamentale per le operazioni di sicurezza, poiché garantisce che i registri di sistemi diversi possano essere correlati durante l'indagine sugli incidenti. Gli MSP devono implementare solide architetture di sincronizzazione temporale e monitoraggio per mantenere la conformità e supportare operazioni di sicurezza efficaci.

4. Gestione dati cliente/info abbonato (contratto + procedura)

Le Direttive CERT-In impongono requisiti specifici per la gestione delle informazioni dei clienti, in particolare per i fornitori di servizi VPN, VPS, servizi cloud e risorse virtuali. Sebbene l'applicabilità vari in base al tipo di servizio, gli MSP devono stabilire:

- Processi Conosci il tuo cliente (KYC)adeguati ai servizi forniti

- Raccolta e convalida delle informazioni sui clientiflussi di lavoro

- Archiviazione sicura delle informazioni dell'abbonatocon adeguati controlli di accesso

- Politiche di conservazione dei datiin linea con il requisito di 5 anni per alcuni tipi di servizi

- Clausole contrattualiche affrontano i requisiti di raccolta, conservazione e divulgazione delle informazioni

Gli MSP devono rivedere le proprie offerte di servizi per determinare quali aspetti innescano i requisiti KYC e di conservazione delle informazioni migliorati. I contratti di servizio e le informative sulla privacy dovrebbero essere aggiornati per riflettere questi requisiti, pur mantenendo la conformità con le normative sulla protezione dei dati.

5. Conservazione delle prove (ticket, moduli di incidenti, tempistiche dei casi)

Oltre ai requisiti specifici per la conservazione dei registri, gli MSP devono stabilire pratiche complete di conservazione delle prove per dimostrare la conformità alle indicazioni CERT-In. Ciò include:

- Documentazione del biglietto dell'incidentecon cronologie complete di rilevamento e risposta

- Copie delle relazioni sugli incidenti presentatecon timestamp di invio

- Registri delle comunicazionicon il CERT-In e altri enti

- Documentazione sulla configurazione del sistemadimostrare la conformità ai requisiti di sincronizzazione dell'ora

- Registri di controllo degli accessiai sistemi di sicurezza e agli archivi di log

Questa documentazione serve come prova della conformità durante gli audit e le indagini. Gli MSP dovrebbero implementare archivi sicuri e ricercabili per la documentazione di conformità con politiche di conservazione e controlli di accesso adeguati.

“CERT-In-ready SOC”: runbook e personale

Per soddisfare costantemente il requisito di reporting entro 6 ore, gli MSP devono istituire un Security Operations Center (SOC) con funzionalità e processi specifici progettati per la conformità CERT-In. Gli elementi chiave includono:

Modello di guardia, matrice di gravità e autorità segnalante

Un CERT-In-ready SOC richiede un modello operativo ben definito che garantisca un monitoraggio continuo e una risposta rapida:

- Modello di copertura 24×7con chiare procedure di passaggio di turno

- Struttura dell'analista a livellicon percorsi di escalation per potenziali incidenti segnalabili

- Matrice di classificazione della gravitàche si allinea con le categorie di incidenti segnalabili del CERT-In

- Quadro dell'autorità decisionaledesignare chi può autorizzare le segnalazioni CERT-In

- SLA meccanismi di tracciamentoper monitorare le metriche relative ai tempi di reporting

La matrice di gravità dovrebbe definire chiaramente i criteri per ciascun tipo di incidente, aiutando gli analisti a determinare rapidamente se un evento soddisfa la soglia di segnalazione. Il quadro dell’autorità decisionale dovrebbe designare ruoli specifici autorizzati ad approvare e presentare segnalazioni al CERT-In, garantendo che le segnalazioni possano essere inviate entro la finestra di 6 ore anche durante gli orari non lavorativi.

Esercizi da tavolo

Testare regolarmente le procedure di risposta e segnalazione agli incidenti è essenziale per garantire la preparazione agli incidenti reali:

- Esercizi trimestralisimulare diversi scenari di incidenti segnalabili

- Formazione specifica per ruoloper tutti i membri del team SOC sui requisiti CERT-In

- Esercizi interfunzionalicoinvolgendo team tecnici, gestione e aspetti legali/conformità

- Test basati su scenaridei flussi di lavoro di rilevamento, analisi e reporting

- Revisioni post-esercizioidentificare e colmare le lacune dei processi

Questi esercizi dovrebbero testare il processo di risposta agli incidenti end-to-end, dal rilevamento iniziale attraverso l'analisi, il processo decisionale e la preparazione dei report. Gli scenari dovrebbero coprire varie tipologie di incidenti specificati nelle Direttive CERT-In, con particolare attenzione agli scenari complessi che mettono alla prova i limiti della finestra di segnalazione di 6 ore.

Dimostrare il tempo di risposta

Gli MSP devono conservare una documentazione completa per dimostrare la conformità al requisito di reporting di 6 ore durante gli audit o le indagini:

- Record degli incidenti con timestampdocumentare le attività di rilevamento, analisi e reporting

- Registri di controllo generati dal sistemadocumentazione manuale corroborante

- Ricevute di invio del rapportodal portale CERT-In o comunicazioni email

- SLA rapporti di conformitàche mostra le prestazioni storiche rispetto al requisito di 6 ore

- Documentazione del processodimostrare come l'organizzazione garantisce un reporting tempestivo

Questa documentazione dovrebbe essere conservata in un archivio sicuro e facilmente accessibile per supportare la preparazione all'audit. Dovrebbero essere condotte revisioni regolari della completezza e dell’accuratezza della documentazione per garantire che la prova della conformità sia sempre disponibile.

Progetto tecnico

Architettura di riferimento: SIEM/SOAR + pipeline di log + storage immutabile

Una solida architettura tecnica è la base per la conformità CERT-In. L'architettura di riferimento dovrebbe includere:

- Agenti di raccolta log distribuitidistribuito su tutti i sistemi gestiti

- Infrastruttura di inoltro dei registricon ridondanza e gestione degli errori

- SIEM piattaformaper l'aggregazione, la normalizzazione e la correlazione dei log

- capacità di SOARper il triage e la risposta automatizzati agli incidenti

- Soluzione di archiviazione immutabileper la conservazione dei tronchi a prova di manomissione

- Controlli sulla sovranità dei datigarantendo che i log rimangano all'interno di India

- Meccanismi di ricerca e recuperoper indagini rapide sugli incidenti

Questa architettura dovrebbe essere progettata per garantire scalabilità, affidabilità e conformità al requisito di conservazione di 180 giorni. Le considerazioni sulle prestazioni sono fondamentali, poiché il sistema deve supportare sia l'analisi in tempo reale per il rilevamento degli incidenti sia le ricerche storiche per le indagini.

Avvisi: identità, accesso privilegiato, estrazione, ransomware, interruzione

Un sistema di allerta efficace è essenziale per rilevare gli incidenti segnalabili entro i tempi richiesti per la conformità al CERT-In. Le principali categorie di avvisi includono:

- Avvisi basati sull'identitàper compromissione dell'account, escalation dei privilegi e accesso non autorizzato

- Monitoraggio degli accessi privilegiatiper uso improprio dell'account amministrativo e azioni non autorizzate

- Rilevamento dell'esfiltrazione di datiper trasferimenti insoliti di dati in uscita e potenziali violazioni

- Indicatori di ransomwarecomprese le attività di crittografia dei file e le firme malware note

- Monitoraggio della disponibilità del servizioper interruzioni e condizioni di negazione del servizio

- Rilevamento basato sulla reteper scansione, movimento laterale e traffico di comando e controllo

Questi avvisi dovrebbero essere ottimizzati per bilanciare sensibilità e precisione, garantendo che i potenziali incidenti segnalabili vengano rilevati rapidamente riducendo al minimo i falsi positivi che potrebbero sopraffare il team SOC.

Controlli che riducono i falsi positivi ma proteggono le finestre di reporting

Per gestire la sfida di rispettare la finestra di segnalazione di 6 ore evitando segnalazioni non necessarie, gli MSP dovrebbero implementare:

- Convalida degli avvisi in più fasicon arricchimento automatizzato delle rilevazioni iniziali

- Rilevamento basato sulla linea di baseche considera i modelli normali per ciascun ambiente

- Regole di correlazioneche combinano più indicatori per ridurre i falsi positivi

- Rilevamento di anomalie basato sull'apprendimento automaticoidentificare comportamenti insoliti

- Playbook automatizzatiper il triage iniziale e la raccolta delle prove

- Priorità basata sul rischiofocalizzare l'attenzione degli analisti sugli avvisi più critici

Questi controlli dovrebbero essere continuamente perfezionati sulla base di parametri di prestazione e di lezioni apprese sia da incidenti reali che da esercitazioni. L'obiettivo è creare un processo di rilevamento e triage che identifichi in modo affidabile gli incidenti segnalabili filtrando i falsi positivi, il tutto entro un intervallo di tempo che consenta un'analisi e una segnalazione adeguate entro la finestra di 6 ore.

Pacchetto prove di conformità

SOP di risposta agli incidenti allineata al CERT-In

Una procedura operativa standard (SOP) di risposta agli incidenti completa è essenziale per la conformità al CERT-In. Questo documento dovrebbe includere:

- Quadro di classificazione degli incidentiin linea con le categorie di incidenti segnalabili del CERT-In

- Procedure di rilevamento e triagecon responsabilità e tempistiche chiare

- Percorsi di escalationper potenziali incidenti segnalabili

- Flussi di lavoro di analisi e validazionecon criteri decisionali

- Procedure di segnalazionecompresi modelli e metodi di invio

- Attività post-incidentecompresa la documentazione e gli insegnamenti appresi

- Informazioni di contattoper CERT-In e altre autorità competenti

La SOP dovrebbe enfatizzare il requisito di reporting di 6 ore e includere flussi di processo che garantiscano che questa tempistica possa essere rispettata in modo coerente. Dovrebbe essere regolarmente rivisto e aggiornato in base alle modifiche ai requisiti CERT-In, agli insegnamenti tratti dagli incidenti e al feedback dalle esercitazioni.

Politica di conservazione dei registri e nota sulla progettazione del sistema

Una politica formale di conservazione dei registri e una nota di progettazione del sistema di accompagnamento dovrebbero documentare l'approccio volto a soddisfare il requisito di conservazione di 180 giorni. Questi documenti dovrebbero coprire:

- Ambito della raccolta dei registriidentificare tutti i sistemi soggetti al requisito

- Tipi e formati di registroda raccogliere da ciascun sistema

- Meccanismi di raccoltae sicurezza dei trasporti

- Architettura di archiviazionecompresa la pianificazione e il ridimensionamento della capacità

- Periodi di conservazionee procedure di cancellazione

- Controlli di accessoe registrazione di controllo per il repository di log

- Procedure di backup e ripristinoper il sistema di gestione dei log

- Controlli sulla sovranità dei datigarantendo che i log rimangano all'interno di India

La nota sulla progettazione del sistema dovrebbe fornire dettagli tecnici sull'implementazione, comprese le specifiche dei componenti, i flussi di dati e i controlli di sicurezza. Questa documentazione serve sia come riferimento operativo che come prova di conformità durante gli audit.

Politica di sincronizzazione temporale + rapporto di monitoraggio

Una politica di sincronizzazione dell'ora e un modello di rapporto di monitoraggio di accompagnamento dovrebbero documentare l'approccio volto a soddisfare il requisito di sincronizzazione NTP. Questi documenti dovrebbero includere:

- Architettura del server NTPcon fonti temporali primarie e secondarie

- Documentazione di tracciabilitàche mostra l'allineamento con le fonti orarie NIC o NPL

- Standard di configurazioneper diversi tipi di sistema

- Approccio di monitoraggiocompresi parametri e soglie

- Procedure di allertaper problemi di sincronizzazione

- Flussi di lavoro di riparazioneper affrontare la deriva temporale

- Modelli di reportingmostrare lo stato di conformità in tutto l'ambiente

Il rapporto di monitoraggio dovrebbe fornire un'istantanea dello stato di sincronizzazione temporale nell'ambiente, evidenziando eventuali sistemi non conformi e documentando le azioni correttive. Questo rapporto dovrebbe essere generato regolarmente per dimostrare la continua conformità al requisito di sincronizzazione dell'ora.

Domande frequenti

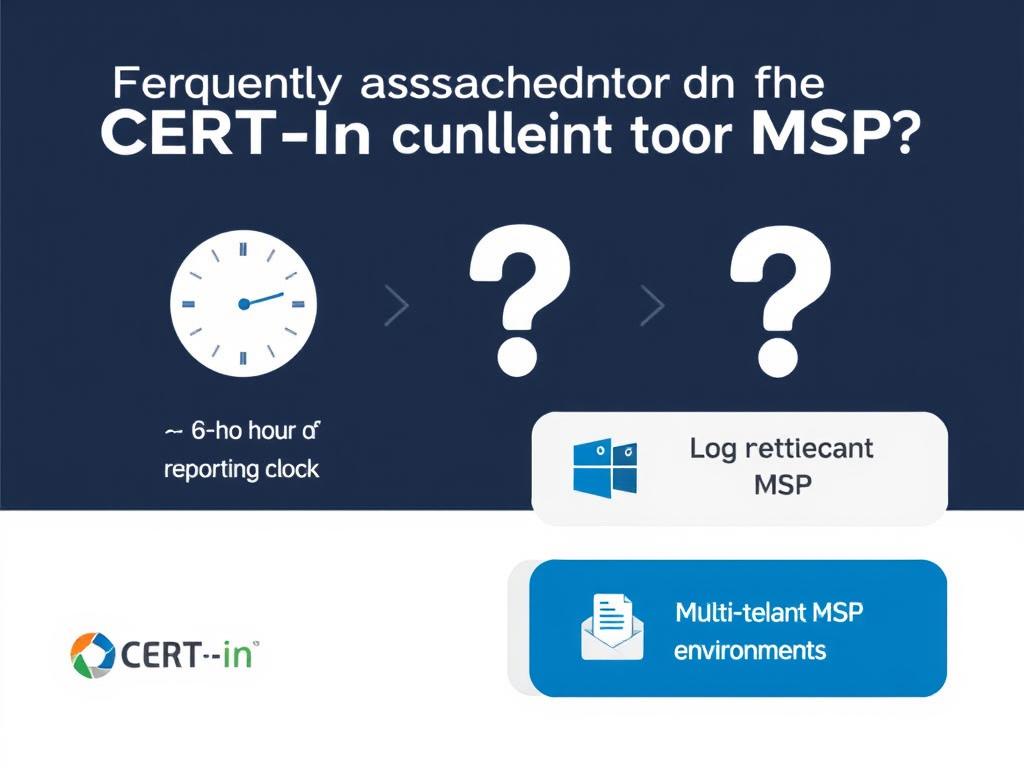

L'orologio è a 6 ore dal rilevamento o dalla conferma?

L'orologio è a 6 ore dal rilevamento o dalla conferma?

Il periodo di segnalazione di 6 ore inizia dal punto di rilevamento o notifica dell'incidente, non dal punto di conferma. Questa interpretazione si basa sul linguaggio delle Direttive CERT-In, che stabilisce che le organizzazioni devono segnalare “entro 6 ore dalla constatazione di tali incidenti o dall’essere portate a conoscenza di tali incidenti”.

Ciò significa che gli MSP devono stabilire processi di triage e convalida efficienti per determinare rapidamente se un evento rilevato costituisce un incidente segnalabile. Sebbene un'analisi approfondita sia importante per evitare segnalazioni non necessarie, il processo deve essere progettato per essere completato entro la finestra di 6 ore, anche per incidenti complessi.

La migliore pratica è implementare un approccio graduale in cui il rilevamento iniziale attiva un triage immediato, seguito da una rapida convalida ed escalation per potenziali incidenti segnalabili. La determinazione finale e la preparazione del rapporto dovrebbero essere completate con un margine sufficiente per garantire l'invio entro la finestra di 6 ore.

Quali log contano e qual è il progetto di conservazione minima?Le Direttive del CERT-In richiedono la conservazione di “tutti i log di tutti i sistemi ICT” per un periodo di 180 giorni all'interno della giurisdizione indiana. Questo linguaggio ampio comprende un'ampia gamma di tipi di log, tra cui:

- Log di sistema (eventi del sistema operativo, autenticazione, autorizzazione)

- Registri delle applicazioni (server Web, database, applicazioni aziendali)

- Registri di sicurezza (firewall, IDS/IPS, protezione endpoint)

- Registri di rete (router, switch, bilanciatori del carico)

- Registri dei servizi cloud (infrastruttura, piattaforma e servizi software)

Il progetto di conservazione minima dovrebbe includere:

- Infrastruttura centralizzata di raccolta log con agenti o spedizionieri su tutti i sistemi

- Architettura di storage a più livelli che bilancia prestazioni e costi

- Controlli antimanomissione per impedire modifiche non autorizzate

- Controlli di accesso che limitano chi può visualizzare o gestire i registri

- Funzionalità di ricerca e recupero per l'indagine sugli incidenti

- Controlli sulla sovranità dei dati che garantiscono che i log rimangano all'interno di India

Le organizzazioni dovrebbero implementare un approccio basato sul rischio per registrare la verbosità, acquisendo registri dettagliati per i sistemi critici e implementando al tempo stesso una registrazione più selettiva per i sistemi a basso rischio, il tutto garantendo che gli eventi rilevanti per la sicurezza vengano catturati in modo coerente in tutto l'ambiente.

Come gestiamo la registrazione MSP multi-tenant e la separazione dei dati dei clienti?Gli ambienti multi-tenant presentano sfide uniche per la conformità CERT-In, in particolare per quanto riguarda la gestione dei registri e la segnalazione degli incidenti. Le migliori pratiche per gestire queste sfide includono:

- Separazione logica dei logutilizzando identificatori tenant o archivi di log separati

- Controlli degli accessi basati sui ruolilimitazione della visibilità al personale autorizzato

- Linguaggio contrattuale chiarodefinire le responsabilità per la segnalazione degli incidenti

- Procedure di notifica al clienteper incidenti che colpiscono i loro ambienti

- Processi di risposta agli incidenti sensibili al tenantche rispettano la separazione dei dati

Gli MSP dovrebbero implementare controlli tecnici che mantengano la separazione tra i dati dei tenant pur consentendo un'efficiente raccolta e analisi dei log. Ciò in genere comporta il tagging dei log con identificatori del tenant nel punto di raccolta e l'applicazione dei controlli di accesso durante tutto il ciclo di vita della gestione dei log.

Gli accordi di servizio dovrebbero definire chiaramente i ruoli e le responsabilità dell’MSP e del cliente nel soddisfare i requisiti CERT-In, in particolare per quanto riguarda la segnalazione degli incidenti e la conservazione dei registri. Questi accordi dovrebbero affrontare scenari in cui gli incidenti colpiscono più inquilini e stabilire protocolli per coordinare le risposte mantenendo un’adeguata separazione.

Guida esperta per il tuo percorso di conformità CERT-In

L’implementazione dei requisiti di conformità CERT-In comporta complesse considerazioni tecniche e operative. Il nostro team di specialisti in sicurezza e conformità può aiutarti a progettare e implementare un programma completo di conformità CERT-In su misura per il tuo ambiente MSP. Contattaci oggi per una consulenza sulle tue specifiche esigenze di conformità.

Risorse correlate alla conformità

Conformità DPDP

Comprendere come i requisiti del CERT-In si intersecano con il Digital Personal Data Protection Act di India e sviluppare strategie di conformità integrate.

Conformità del settore finanziario

Scopri come le normative RBI, SEBI e IRDAI si allineano ai requisiti CERT-In per gli MSP che servono clienti del settore finanziario.

ISO 27001 Allineamento

Scopri come integrare i requisiti di conformità CERT-In nel tuo sistema di gestione della sicurezza delle informazioni ISO 27001 esistente.

Conclusione

Le Direttive CERT-In 2022 rappresentano un'evoluzione significativa nel panorama normativo della sicurezza informatica di India, imponendo requisiti specifici e urgenti agli MSP e ad altri fornitori di servizi. Implementare con successo questi requisiti richiede una combinazione di infrastruttura tecnica, processi operativi e prontezza organizzativa.

Stabilendo solide funzionalità di rilevamento e reporting degli incidenti, implementando soluzioni complete di gestione dei log, garantendo un'accurata sincronizzazione temporale e mantenendo la documentazione adeguata, gli MSP possono raggiungere la conformità migliorando al tempo stesso la loro posizione di sicurezza complessiva. Queste funzionalità non solo soddisfano i requisiti normativi, ma migliorano anche la capacità degli MSP di proteggere sia il proprio ambiente che quello dei propri clienti.

Poiché il panorama normativo continua ad evolversi, gli MSP che stabiliscono solide basi per la conformità al CERT-In saranno ben posizionati per adattarsi ai nuovi requisiti e mantenere la fiducia dei propri clienti. Trattando la conformità come un’opportunità per migliorare le capacità di sicurezza piuttosto che come un semplice onere normativo, gli MSP possono trarre valore strategico dai propri investimenti in conformità.