Dans le paysage numérique actuel, la cybersécurité est une priorité absolue pour les organisations. Les tests d’intrusion, ou pen testing, jouent un rôle crucial dans cet effort. Il s’agit de simuler des cyberattaques pour identifier les vulnérabilités avant que des acteurs malveillants ne puissent les exploiter.

Les tests d’intrusion ne consistent pas seulement à détecter des faiblesses. Il s’agit de comprendre l’impact potentiel de ces faiblesses. Cette approche proactive aide les organisations à renforcer leurs défenses et à protéger les données sensibles.

Les tests d'intrusion externes se concentrent sur l'évaluation de la sécurité des actifs accessibles sur Internet. Cela inclut les sites Web et les serveurs. Il est essentiel pour identifier les points d’entrée que les pirates pourraient exploiter.

Le processus de tests d’intrusion est systématique. Cela implique la planification, la reconnaissance, l’analyse, l’exploitation et le reporting. Chaque étape est conçue pour découvrir différents types de vulnérabilités.

Des hackers éthiques, également connus sous le nom de hackers au chapeau blanc, effectuent ces tests. Ils utilisent les mêmes techniques que les pirates malveillants mais avec autorisation et pour une bonne cause.

Des tests d’intrusion réguliers sont essentiels. Il aide les organisations à garder une longueur d'avance sur les menaces émergentes et les vecteurs d'attaque en évolution. Il garantit également le respect des réglementations et normes de l’industrie.

Choisir le bon fournisseur de tests d’intrusion est crucial. Les organisations doivent s’assurer que les testeurs possèdent les compétences et l’expérience nécessaires. Cela garantit que les tests sont approfondis et efficaces.

L’intégration des tests d’intrusion dans une stratégie de sécurité plus large est essentielle. Il améliore la capacité d’une organisation à répondre aux cybermenaces réelles. Cette position proactive renforce la confiance avec les clients et les parties prenantes.

Qu’est-ce que les tests d’intrusion ?

Les tests d'intrusion, souvent appelés pen test, simulent des cyberattaques sur les systèmes informatiques. Il vise à identifier les vulnérabilités exploitables avant qu’elles ne puissent être exploitées par des pirates malveillants. Cette approche proactive aide les organisations à renforcer leurs mesures de sécurité.

Les tests d’intrusion ne sont pas une activité unique. Cela implique un processus détaillé effectué par des professionnels de la sécurité qualifiés. Ces professionnels utilisent des techniques similaires à celles des pirates informatiques du monde réel, mais avec autorisation. Leur objectif est d’identifier les faiblesses qui pourraient conduire à un accès non autorisé ou à des violations de données.

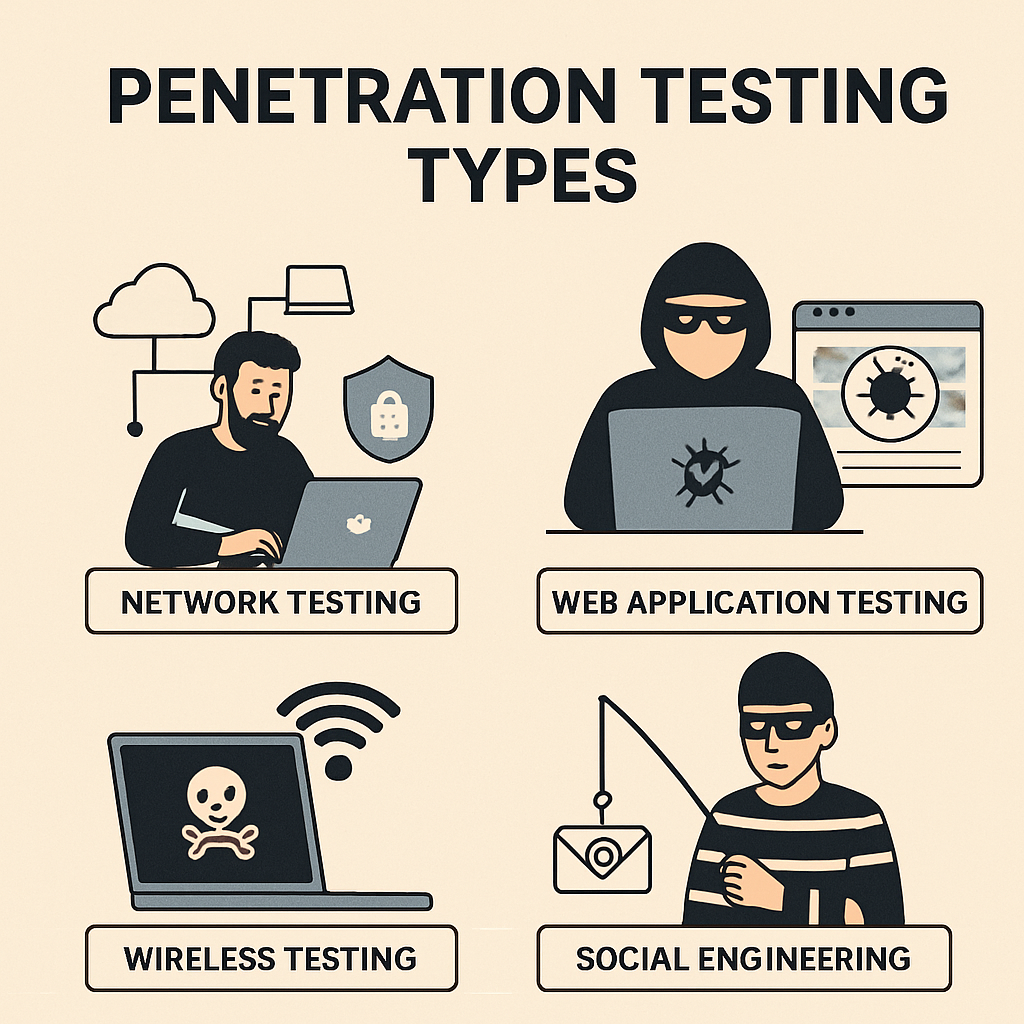

Il existe plusieurs types de tests d'intrusion, chacun avec un objectif spécifique :

- Tests de pénétration du réseau

- Tests d'intrusion d'applications Web

- Tests de pénétration sans fil

- Tests d'intrusion d'ingénierie sociale

- Tests d'intrusion physique

Ces tests évaluent différents aspects de la sécurité d’une organisation. Les tests de réseaux et d'applications Web évaluent les défenses techniques, tandis que l'ingénierie sociale cible les vulnérabilités humaines.

Un test d’intrusion réussi fournit un rapport détaillé. Le rapport comprend les vulnérabilités identifiées, leurs impacts potentiels et les stratégies recommandées pour y remédier. Il propose une feuille de route claire pour renforcer la posture de sécurité d’une organisation.

En fin de compte, les tests d’intrusion sont un élément essentiel de la stratégie de cybersécurité. Il permet à une organisation de prendre conscience de ses forces et de ses faiblesses en matière de sécurité. Cette prise de conscience est cruciale pour développer des défenses efficaces et garantir la protection des données.

Pourquoi les tests d’intrusion sont-ils importants ?

Les tests d'intrusion jouent un rôle crucial dans l'identification des failles de sécurité avant qu'elles ne puissent être exploitées. En imitant les cyberattaques du monde réel, les organisations obtiennent un aperçu des vulnérabilités potentielles. Cela permet de prioriser les améliorations de sécurité et d’allouer efficacement les ressources.

De plus, les tests d’intrusion aident les organisations à se conformer aux réglementations et normes du secteur. La conformité avec des frameworks tels que PCI DSS, HIPAA et ISO 27001 nécessite des tests de sécurité réguliers. Les tests d'intrusion répondent à ces exigences et démontrent un engagement en faveur de la sécurité.

Les tests d'intrusion réguliers offrent plusieurs avantages :

- Détecter les vulnérabilités le plus tôt possible

- Améliorer les plans de réponse aux incidents

- Améliorer les politiques et procédures de sécurité

La réalisation de tests d'intrusion peut également renforcer la confiance avec les clients et les parties prenantes. Démontrer des mesures de sécurité proactives les rassure sur leurs engagements en matière de protection des données. Cette confiance est vitale pour entretenir les relations commerciales et protéger la réputation de la marque.

Enfin, il est essentiel de garder une longueur d’avance sur les menaces émergentes. À mesure que les cybermenaces évoluent, une vigilance constante est nécessaire. Les tests d'intrusion fournissent les informations nécessaires pour adapter et améliorer les mesures de défense, garantissant ainsi que l'organisation reste résiliente face aux attaques.

Types de tests d'intrusion

Les tests d’intrusion sont un vaste domaine, englobant différents types spécifiques ciblés sur différents aspects de l’infrastructure d’une organisation. Chaque type de test se concentre sur des domaines uniques, garantissant une couverture complète.

Généralement, les tests d'intrusion appartiennent à ces catégories :

- Tests d'intrusion du réseauanalyse la sécurité du réseau, identifiant les vulnérabilités des protocoles, des hôtes et des services réseau.

- Tests d'intrusion des applications Webcible les applications Web, découvrant des failles telles que l'injection SQL et les scripts intersites.

- Tests d'intrusion sans filvérifie la sécurité des réseaux sans fil et identifie les points faibles.

Chaque type nécessite des compétences et des outils spécialisés pour identifier et exploiter efficacement les vulnérabilités potentielles. Le choix du bon type dépend des besoins spécifiques et des domaines de préoccupation de l’organisation.

En plus des tests de réseaux et d’applications, les tests d’intrusion d’ingénierie sociale évaluent les facteurs humains. Ces tests exposent les risques liés au comportement des employés et à leur sensibilisation à la sécurité.

Les organisations peuvent également envisager des tests d’intrusion physique. Ce type évalue les contrôles de sécurité liés à l'accès physique aux systèmes et aux installations.

Pour une évaluation complète de la sécurité, les organisations doivent utiliser une combinaison de ces types de tests.

Tests d'intrusion externes

Les tests d’intrusion externes se concentrent sur l’évaluation de la sécurité des actifs accessibles au public d’une organisation. Il peut s'agir de sites Web, de serveurs de messagerie et d'autres services en ligne.

L’objectif est d’identifier les vulnérabilités qu’un attaquant externe pourrait exploiter. Ces tests permettent de garantir que les points d’entrée externes sont protégés contre les menaces extérieures.

Les aspects clés généralement évalués dans les tests d'intrusion externes sont :

- Ports et services ouverts

- Configurations de pare-feu

- Applications Web externes

Des tests d'intrusion externes réguliers aident à détecter les erreurs de configuration et les vulnérabilités exposées à Internet. Il est crucial de remédier à ces faiblesses pour se protéger contre les attaques externes.

Alors que les cybermenaces continuent d’évoluer, des tests externes réguliers sont essentiels. Il garantit que les mesures de sécurité s’alignent sur les nouvelles menaces et contribue à maintenir l’intégrité des systèmes externes.

Tests d'intrusion internes

Contrairement aux tests externes, les tests d’intrusion internes simulent une attaque provenant de l’intérieur de l’organisation. Cela permet d'identifier les vulnérabilités qui pourraient être exploitées par des menaces internes ou une fois les défenses périmétriques contournées.

Les domaines d'intervention des tests d'intrusion internes incluent :

- Évaluation de la sécurité du réseau interne

- Évaluation des contrôles d'accès et des autorisations

- Test des systèmes de détection d'intrusion

En comprenant les faiblesses de la sécurité interne, les organisations peuvent renforcer leurs défenses et minimiser le risque de violations internes.

Les tests internes sont essentiels dans les organisations disposant de réseaux vastes et complexes. Cela garantit qu’une fois à l’intérieur, les attaquants sont confrontés à une solide posture de sécurité.

Des tests d'intrusion internes réguliers permettent de valider les politiques de sécurité et d'améliorer les stratégies de segmentation du réseau. Cela améliore en fin de compte la résilience globale de la sécurité.

Tests d'intrusion d'applications Web

Les tests d'intrusion des applications Web ciblent les vulnérabilités des applications Web. Ces applications constituent souvent des points d’entrée pour les attaquants en raison de leur accessibilité.

Ce type de test se concentre sur les vulnérabilités courantes des applications Web, telles que :

- SQL injection

- Scripts intersites (XSS)

- Falsification de requêtes intersites (CSRF)

Étant donné que les applications Web traitent souvent des données sensibles, une sécurité robuste est cruciale. La détection et la correction de ces vulnérabilités peuvent empêcher des violations de données importantes.

Il est nécessaire de tester régulièrement les applications Web à mesure qu’elles évoluent et que de nouvelles vulnérabilités apparaissent. Les mises à jour et les modifications peuvent introduire de nouveaux risques de sécurité.

En intégrant les tests d'applications Web dans votre stratégie de sécurité, vous pouvez protéger les données des utilisateurs et maintenir la confiance. C’est un élément clé dans un paysage de plus en plus numérique.

Tests de pénétration sans fil, IoT et cloud

Les environnements sans fil, IoT et cloud introduisent de nouveaux défis en matière de sécurité. Les tests d'intrusion dans ces domaines sont essentiels pour identifier et traiter les risques potentiels.

Les principaux domaines d'intervention comprennent :

- Sécuriser les réseaux et appareils sans fil

- Test des appareils IoT et de leurs protocoles de communication

- Évaluation des configurations de services cloud et des contrôles d'accès

Les tests d'intrusion sans fil révèlent les faiblesses du chiffrement et de l'authentification du réseau, telles que des mots de passe faibles ou des protocoles obsolètes.

Les tests d'intrusion IoT couvrent les problèmes de sécurité spécifiques propres aux appareils interconnectés, garantissant qu'ils ne constituent pas des points d'entrée pour les attaques.

Les tests d'intrusion du cloud se concentrent sur la protection des données et la gestion des accès dans les services cloud. Il évalue la façon dont les ressources cloud sont gérées et configurées.

Des tests réguliers dans ces domaines contribuent à combler les failles de sécurité dues aux technologies émergentes et garantissent le respect des meilleures pratiques.

Le processus de test d'intrusion : étape par étape

Le processus de test d’intrusion est méticuleux et méthodique. Il garantit que les vulnérabilités sont entièrement identifiées et traitées. Chaque étape joue un rôle crucial dans la découverte des failles de sécurité.

Le processus peut être décomposé en les étapes suivantes :

- Planification et cadrage

- Reconnaissance et collecte d'informations

- Analyse et analyse des vulnérabilités

- Exploitation

- Post-exploitation et signalement

Ensemble, ces étapes offrent une image complète de la posture de sécurité d’une organisation. Comprendre chaque phase aide à exécuter des tests d’intrusion efficaces. Les organisations bénéficient de la résolution proactive des vulnérabilités identifiées. Cette approche structurée garantit que les mesures de sécurité sont robustes et complètes.

Dans l’ensemble, le processus de test d’intrusion est essentiel au maintien des défenses de cybersécurité. Ceci est réalisé grâce à un examen approfondi des vulnérabilités de sécurité potentielles et existantes.

1. Planification et cadrage

La planification et la définition du périmètre jettent les bases d’un test d’intrusion réussi. Cette phase définit les objectifs et les contraintes du test.

Les activités clés comprennent :

- Définir la portée et les objectifs des tests

- Identifier les systèmes et les actifs critiques

- Comprendre la conformité et les exigences légales

Une communication claire dans cette phase est essentielle. Il aligne les attentes entre l’équipe de test et l’organisation. Une bonne planification garantit un test ciblé et efficace qui fournit des informations exploitables.

2. Reconnaissance et collecte d'informations

Lors de la reconnaissance, des informations sont collectées sur les systèmes cibles. Cette phase permet de mieux comprendre les vulnérabilités potentielles.

Tâches typiques de cette étape :

- Collecte d'informations accessibles au public

- Profilage du réseau cible

- Identifier les services et technologies exposés

Cette phase est essentielle pour comprendre comment un attaquant pourrait s'approcher de la cible. Cela aide à créer un modèle de menace précis. Une reconnaissance appropriée peut améliorer considérablement l’efficacité d’un test d’intrusion.

3. Analyse et analyse des vulnérabilités

L'analyse des vulnérabilités identifie les failles potentielles dans les systèmes cibles. Cette phase implique l’utilisation de divers outils et techniques pour rechercher les points faibles.

Les activités clés comprennent :

- Réalisation d'analyses de vulnérabilités automatisées

- Analyser manuellement les vulnérabilités potentielles

- Hiérarchisation des menaces en fonction des niveaux de risque

Une analyse approfondie des vulnérabilités permet d’identifier les faiblesses critiques. Il informe sur les prochaines étapes de l’exploitation. Une analyse diligente des vulnérabilités garantit qu’aucune vulnérabilité significative ne passe inaperçue.

4. Exploitation

L'exploitation vise à valider les vulnérabilités identifiées en tentant de les exploiter. Cette étape simule des scénarios d’attaque réels.

Les activités de cette phase comprennent :

- Exploiter les vulnérabilités connues pour l'accès

- Exploiter les failles de sécurité pour démontrer leur impact

- Tester l'efficacité des contrôles de sécurité

Une exploitation réussie révèle l’impact potentiel d’une violation. Cela souligne l’importance de remédier aux vulnérabilités. Cette étape démontre la gravité des failles de sécurité découvertes.

5. Post-exploitation et reporting

Dans la phase post-exploitation, l’accent est mis sur la compréhension des implications d’un exploit réussi. Les résultats sont ensuite compilés dans un rapport détaillé.

Les activités clés comprennent :

- Analyser l'impact de l'exploit

- Documenter les vulnérabilités et les résultats

- Fournir des recommandations de remédiation

Le rapport final est vital pour les parties prenantes. Il décrit les vulnérabilités, les risques et les stratégies d’atténuation proposées. Ce document guide l’organisation dans le renforcement efficace de sa posture de sécurité.

Outils et techniques utilisés dans les tests d'intrusion

Les tests d'intrusion reposent sur un mélange d'outils et de méthodes spécialisés. Ces ressources permettent aux testeurs d'identifier les vulnérabilités de manière efficace et efficiente. Parmi les nombreux outils disponibles, certains sont devenus des standards de l’industrie.

Les outils courants incluent :

- Nmap :Largement utilisé pour la découverte de réseau et l'audit de sécurité.

- Métasploit :Indispensable pour la phase d'exploitation, offrant une gamme d'exploits.

- Suite rots :Principalement utilisé pour les tests d’applications Web et l’analyse des vulnérabilités.

- Wireshark :Utile pour analyser les données du protocole réseau.

Le choix du bon outil dépend de la portée du test et de l'environnement cible. Les testeurs combinent souvent plusieurs outils pour couvrir différents scénarios. Il est important de se rappeler que les testeurs qualifiés complètent les outils avec des techniques manuelles pour une efficacité maximale.

Les techniques jouent un rôle essentiel aux côtés des outils. Les pirates informatiques éthiques emploient des compétences telles que l’ingénierie sociale pour découvrir des vulnérabilités non techniques. Cette combinaison d’outils et de techniques est cruciale pour des tests d’intrusion complets.

Des mises à jour et des formations régulières aident les testeurs à se tenir au courant des derniers développements en matière de tests d'intrusion. Ils doivent s’adapter à l’évolution des menaces et des technologies, afin de garantir que leurs méthodes restent efficaces.

La synergie entre les outils et l’expertise humaine constitue une formidable défense contre les cybermenaces. Les testeurs doivent tirer parti de cette combinaison pour pénétrer et comprendre parfaitement les systèmes.

Conformité, gestion des risques et valeur commerciale

Dans le paysage réglementaire actuel, la conformité n’est pas négociable pour les entreprises. Les tests d'intrusion jouent un rôle essentiel dans le respect de ces obligations. Les organisations doivent s'assurer que leurs systèmes sont conformes aux normes telles que PCI DSS et ISO 27001.

La gestion des risques est au cœur des stratégies de cybersécurité. Grâce aux tests d'intrusion, les entreprises peuvent identifier les vulnérabilités. Cette approche proactive aide à atténuer les menaces potentielles avant qu’elles ne se matérialisent. Il transforme les risques en défis gérables.

De plus, les tests d’intrusion apportent une valeur commerciale directe au-delà de la sécurité. Ils contribuent à maintenir la confiance des clients en démontrant leur engagement en faveur de la protection des données. Cela peut améliorer considérablement la réputation et la crédibilité d’une organisation.

Offres de tests d'intrusion :

- Amélioration de la posture de cybersécurité.

- Alignement avec les normes de conformité.

- Gestion améliorée des risques.

- Confiance accrue des parties prenantes.

L’identification précoce des vulnérabilités rationalise également l’allocation des ressources. En se concentrant sur les menaces tangibles, les entreprises peuvent hiérarchiser efficacement leurs investissements. Cette approche réduit non seulement les coûts, mais améliore également l’efficacité opérationnelle globale.

Visualiser le cycle de vie des tests d'intrusion dans un contexte commercial apporte de la clarté. Il montre à quel point les pratiques de sécurité et les objectifs commerciaux sont étroitement liés, en soulignant leur dépendance mutuelle.

Défis et limites des tests d’intrusion

Les tests d’intrusion, bien qu’indispensables, comportent leurs défis. Une limite importante est sa portée. Les tests se concentrent souvent sur des domaines spécifiques, laissant d’autres vulnérabilités potentielles inexplorées.

Les contraintes de temps peuvent également empêcher des tests approfondis. Les évaluations complètes nécessitent suffisamment de temps, mais les opérations commerciales peuvent limiter cette durée. De ce fait, certaines vulnérabilités peuvent passer inaperçues lors d’un pen test.

Une autre limite est la perturbation potentielle des services. Les tests dans des environnements réels peuvent provoquer par inadvertance des temps d'arrêt, affectant la continuité des activités. Ce risque nécessite une planification et une coordination minutieuses avec les équipes informatiques.

Les considérations budgétaires peuvent également constituer un défi. Des tests d'intrusion de haute qualité nécessitent des professionnels qualifiés et des outils sophistiqués, ce qui peut être coûteux. Certaines entreprises peuvent avoir du mal à allouer suffisamment de ressources.

Ces défis soulignent l’importance d’une approche globale de la sécurité. Les organisations doivent considérer les tests d’intrusion comme un élément d’une stratégie intégrée de cybersécurité. Les principales limitations incluent :

- Portée limitée

- Contraintes de temps

- Perturbations potentielles

- Contraintes budgétaires

Meilleures pratiques pour des tests d'intrusion efficaces

Pour maximiser la valeur des tests d’intrusion, respectez les meilleures pratiques. Commencez par définir clairement la portée et les objectifs. Cela garantit que le test est conforme aux objectifs de sécurité de votre organisation.

Engagez des testeurs qualifiés et réputés. Recherchez de l’expérience et des certifications telles que Certified Ethical Hacker (CEH) ou Offensive Security Certified Professional (OSCP). Des testeurs compétents peuvent identifier et exploiter efficacement les vulnérabilités.

Maintenir une communication ouverte entre les testeurs et les équipes internes. Cela favorise la collaboration et garantit une perturbation minimale des opérations. Cela aide également à répondre à toute préoccupation immédiate pouvant survenir lors des tests.

Enfin, considérez les tests d’intrusion comme un processus continu et non comme un événement ponctuel. Des tests réguliers permettent de garder une longueur d’avance sur l’évolution des menaces. Améliorez continuellement votre posture de sécurité en fonction des résultats des tests.

Les meilleures pratiques clés incluent :

- Définir une portée et des objectifs clairs.

- Embauchez des testeurs qualifiés avec des références éprouvées.

- Assurer une communication ouverte et continue.

- Intégrez les tests dans une stratégie de sécurité continue.

Comment choisir un fournisseur de tests d'intrusion

Choisir le bon fournisseur de tests d’intrusion est crucial pour votre sécurité. Commencez par évaluer leurs références et leur expertise. Assurez-vous qu’ils disposent des certifications pertinentes et d’une expérience éprouvée.

Considérez leur méthodologie et leur approche. Un bon fournisseur personnalisera ses tests pour répondre à vos besoins uniques. Ils doivent également disposer d’un processus clair pour rendre compte des résultats et recommander des solutions.

Enfin, privilégiez la communication et la transparence. Choisissez un fournisseur qui vous tient informé tout au long du processus de test. Cela aide à comprendre les vulnérabilités et à s’aligner sur les plans de remédiation.

Lors du choix d'un fournisseur :

- Vérifiez les certifications et l’expérience.

- Évaluer leur méthodologie.

- Assurer une communication forte et une transparence.

Intégration des tests d'intrusion dans votre stratégie de sécurité

Les tests d'intrusion doivent faire partie intégrante de votre stratégie de cybersécurité. Il identifie les vulnérabilités et teste l’efficacité des contrôles de sécurité. En intégrant des pen tests, vous gérez les risques de manière proactive.

Pour intégrer efficacement les tests d'intrusion, envisagez d'aligner les tests sur les objectifs commerciaux. Cela garantit que les tests portent sur les actifs les plus critiques. La planification régulière de tests d'intrusion permet de garder une longueur d'avance sur l'évolution des menaces.

La collaboration entre les équipes informatiques et de sécurité est essentielle. Il garantit l’alignement sur les objectifs, la portée et les plans de remédiation. Ce travail d'équipe peut améliorer la posture de sécurité globale de votre organisation.

Tenez compte de ces étapes lors de l'intégration des tests d'intrusion :

- Alignez les tests avec les objectifs commerciaux.

- Planifiez des séances de tests régulières.

- Favoriser la collaboration entre les équipes.

Une approche proactive des tests d'intrusion peut transformer votre stratégie de sécurité. Il renforce la résilience et renforce les défenses, vous préparant ainsi aux défis futurs.

Conclusion : l'avenir des tests d'intrusion

À mesure que la technologie progresse, le paysage des tests d’intrusion continue d’évoluer. Les menaces et technologies émergentes, telles que IoT et AI, nécessitent des approches plus sophistiquées. Les organisations doivent s’adapter et innover pour maintenir des défenses de sécurité robustes.

L’avenir des tests d’intrusion implique une intégration plus approfondie avec les outils d’automatisation. Les tests automatisés compléteront les efforts manuels pour améliorer l’efficacité et la précision. Ce mélange offre une évaluation de sécurité plus complète.

L’apprentissage et le développement continus en cybersécurité sont cruciaux. À mesure que les attaquants évoluent, les défenseurs évoluent également. Investir dans des pratiques de test de pointe garantit la préparation et la résilience face aux futurs défis cybernétiques. Les tests d’intrusion resteront la pierre angulaire des stratégies de sécurité proactives, essentielles à la sauvegarde des infrastructures numériques.