L’adoption du cloud hybride continue de s’accélérer à mesure que les organisations recherchent l’agilité, l’optimisation des coûts et la résilience. En combinant des systèmes sur site avec des services de cloud public, les architectures hybrides offrent de la flexibilité, mais elles élargissent également la surface d'attaque. Les attaquants ciblent les environnements hybrides car ils exposent davantage d’actifs, introduisent des limites de confiance complexes et s’appuient sur des outils et des processus diversifiés.

Une analyse ciblée du paysage des menaces montre une augmentation des attaques qui exploitent des erreurs de configuration, des faiblesses d'identité, des vulnérabilités API et des lacunes dans la chaîne d'approvisionnement. Ces menaces à la sécurité du cloud hybride sont amplifiées par les changements rapides pilotés par les développeurs, l'automatisation et les dépendances tierces. Cet article présentera la cartographie du paysage des menaces, identifiera les risques de sécurité émergents, expliquera les défis opérationnels, examinera les tendances en matière de sécurité, recommandera des stratégies de gestion des risques et expliquera comment les organisations devraient se préparer à l'avenir de la sécurité du cloud hybride.

Gardez une longueur d'avance sur les menaces émergentes

Téléchargez notre rapport complet sur les menaces du cloud hybride 2023 pour comprendre les derniers vecteurs d'attaque et stratégies d'atténuation.

Télécharger le rapport sur les menaces

Cartographie du paysage des menaces pour les environnements de cloud hybride

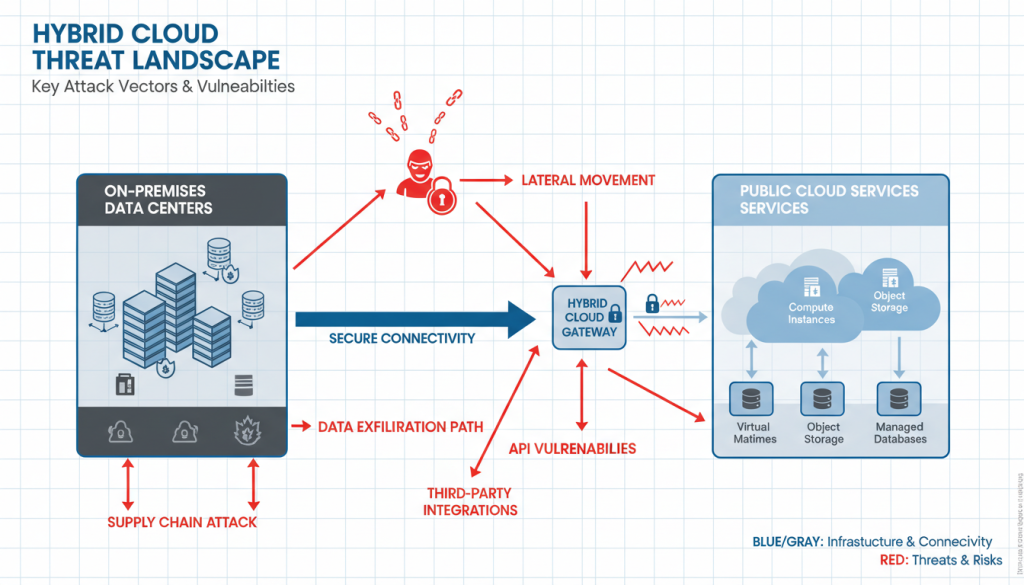

Figure 1 : Paysage des menaces de sécurité du cloud hybride montrant les vecteurs d'attaque courants

Analyse du paysage des menaces : actifs, surfaces d'attaque et complexité hybride

Les environnements de cloud hybride combinent de nombreux types d'actifs : machines virtuelles, conteneurs, fonctions sans serveur, API, fournisseurs d'identité, appliances sur site et magasins de données. Chaque classe d'actifs crée des vulnérabilités et des interdépendances uniques que les attaquants peuvent exploiter.

Dimensions clés à inclure dans une analyse du paysage des menaces :

- Actifs: données (structurées/non structurées), informations d'identification, clés, modèles de configuration, pipelines CI/CD.

- Surfaces d'attaque: API publiques, consoles de gestion, compartiments de stockage mal configurés, VPN, collecteurs de télémétrie EDR et chemins réseau est-ouest entre le cloud et sur site.

- Complexité: plusieurs fournisseurs de cloud (multi-cloud), les anciens systèmes sur site et les intégrations SaaS tierces augmentent les risques en raison de contrôles incohérents et d'une journalisation divergente.

Vecteurs d'attaque courants dans la sécurité du cloud hybride

Les attaquants ciblant les environnements de cloud hybride exploitent généralement plusieurs vecteurs courants :

- Exfiltration de données: les attaquants trouvent un stockage mal configuré ou des clés divulguées et déplacent les données vers des points de terminaison externes. Les conteneurs S3/Blob exposés publiquement restent une cause fréquente de violations.

- Mouvement latéral: une fois à l'intérieur d'une charge de travail ou d'un segment de réseau, les adversaires exploitent les comptes trop privilégiés et la faible segmentation du réseau pour pivoter vers les systèmes critiques.

- API exploitation: des API non sécurisées et une limitation de débit insuffisante permettent l'abus des services cloud, l'élévation des privilèges et l'accès aux données.

- Attaques de la chaîne d’approvisionnement: les bibliothèques open source compromises ou les chaînes d'outils CI/CD peuvent introduire des portes dérobées dans les systèmes de production.

Menaces de sécurité du cloud hybride liées aux intégrations cloud natives et sur site

Les environnements hybrides mélangent des technologies cloud natives (Kubernetes, sans serveur) avec des plates-formes sur site existantes. Les attaquants exploitent le maillon le plus faible :

- Espaces de noms Kubernetes ou environnements d'exécution de conteneurs faiblement isolés

- Tunnels réseau non sécurisés connectant les charges de travail sur site et dans le cloud

- Identité mal alignée et application des politiques dans tous les domaines

La transition des charges de travail vers le cloud sans repenser les contrôles de sécurité entraîne souvent des vulnérabilités héritées ou nouvelles que les attaquants peuvent exploiter.

Risques de sécurité émergents spécifiques au cloud hybride

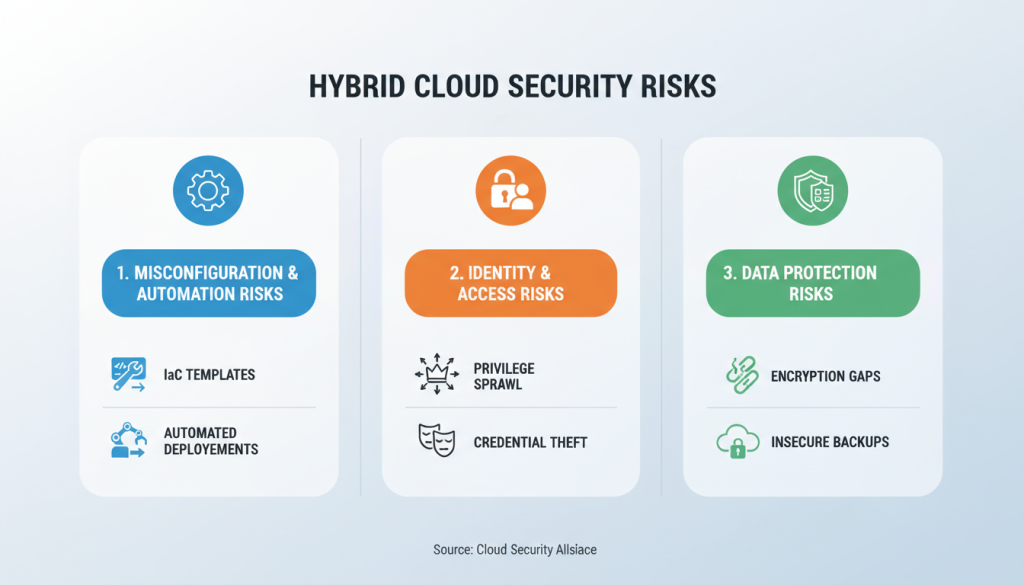

Figure 2 : Principaux risques de sécurité émergents dans les environnements de cloud hybride

Les erreurs de configuration et les lacunes en matière d'automatisation constituent un risque de sécurité émergent

À mesure que les organisations évoluent, le provisionnement automatisé (Infrastructure as Code) s’accélère. Mais l’automatisation peut propager des erreurs de configuration à grande échelle :

- Politiques IAM incorrectes intégrées dans les modèles Terraform ou ARM

- Paramètres par défaut non sécurisés dans les services gérés

- Pipelines CI/CD qui déploient des modifications sans portes de sécurité automatisées

Un seul modèle mal configuré peut exposer des milliers de ressources. Gartner a averti que d’ici 2025, « 99 % des défaillances de sécurité du cloud seront la faute du client » – principalement dues à une mauvaise configuration et à une mauvaise gouvernance.

Une banque utilisant IaC pour lancer des clusters de test a accidentellement laissé un conteneur de stockage non chiffré et lisible publiquement. L'automatisation a ensuite répliqué cette configuration dans tous les environnements, créant ainsi une exposition généralisée.

Risques liés à l'identité et à l'accès : prolifération des privilèges, fédération d'identité et vol d'informations d'identification

L'identité est le nouveau périmètre de sécurité du cloud hybride. Les risques émergents comprennent :

- Étalement des privilèges: les comptes hérités et les rôles étendus accumulent des autorisations au fil du temps.

- Complexité de la fédération d'identité: Les erreurs SSO/SAML/OIDC peuvent créer des abus de chaînes de confiance par les attaquants.

- Vol d'identifiants: secrets exposés dans les référentiels de code ou fuites des machines de développement.

Risques liés à la protection des données : exposition multi-locataires, lacunes de chiffrement et sauvegardes non sécurisées

Les risques liés à la protection des données dans les cloud hybrides incluent :

- Exposition multi-locataires: les locataires mal isolés dans les cloud publics peuvent divulguer des métadonnées ou des données entre les clients.

- Lacunes de chiffrement: les données au repos ou en transit peuvent ne pas être correctement chiffrées ou les clés peuvent être mal gérées.

- Sauvegardes non sécurisées: les sauvegardes stockées dans des buckets accessibles ou sans protections d'immuabilité permettent la perte de données ou les ransomwares.

Selon le rapport IBM 2023 sur le coût d'une violation de données, les informations d'identification compromises et les mauvaises configurations du cloud étaient des causes profondes importantes de violations coûteuses, avec un coût moyen de violation de 4,45 millions de dollars.

Défis de sécurité du cloud et impacts opérationnels

Figure 3 : Défis opérationnels en matière de sécurité du cloud dans les environnements hybrides

Défis de visibilité et de surveillance dans les environnements hybrides

L’un des impacts opérationnels les plus difficiles est le manque de visibilité. Les données et la télémétrie sont fragmentées entre les fournisseurs et les systèmes sur site :

- Centraliser les journaux et permettre une observabilité complète n’est pas trivial.

- Les angles morts permettent aux attaquants de persister sans être détectés.

- La fatigue d'alerte due aux signaux bruyants compromet l'efficacité de SOC.

Atténuation pratique : investissez dans une analyse de sécurité centralisée SIEM/Cloud native avec une télémétrie normalisée et des alertes contextuelles.

Complexités en matière de conformité et de gouvernance : chevauchement réglementaire et auditabilité

Les cloud hybrides traversent souvent des domaines réglementaires (par exemple, GDPR, HIPAA, PCI DSS). Les défis comprennent :

- Cartographie des contrôles sur les systèmes cloud et sur site

- Maintenir la résidence et la souveraineté des données

- Prouver l'auditabilité lors des contrôles de conformité

Une entreprise multinationale utilisant SaaS basée aux États-Unis pour les données de clients européens doit soigneusement documenter les accords de traitement et les contrôles techniques pour maintenir la conformité avec GDPR tout en opérant dans un environnement de cloud hybride.

Problèmes liés aux personnes et aux processus : lacunes en matière de compétences, adoption de DevSecOps et gestion du changement

Les défis liés aux personnes et aux processus sont persistants dans la sécurisation des environnements cloud hybrides :

- Le manque de compétences en matière de sécurité ralentit l’adoption de contrôles modernes.

- Un changement culturel DevSecOps est nécessaire pour intégrer la sécurité dans les pipelines rapides.

- Gestion du changement : les changements fréquents d’infrastructure nécessitent une gouvernance pour éviter les dérives.

Les organisations doivent relever ces défis grâce à des formations, à des champions de la sécurité dans les équipes de développement et à des garde-fous clairs dans les pipelines CI/CD.

Évaluez votre posture de sécurité du cloud hybride

Demandez une évaluation complète de la sécurité pour identifier les lacunes de votre environnement de cloud hybride et recevez des recommandations personnalisées.

Demander une évaluation de sécurité

Les tendances en matière de sécurité du cloud façonnent les défenses hybrides

Figure 4 : Principales tendances en matière de sécurité du cloud qui façonnent les défenses du cloud hybride

Tendances Shift-Left et Infrastructure-as-Code et leurs implications en matière de sécurité

Les pratiques de décalage à gauche intègrent la sécurité plus tôt dans le développement :

- Analyse des modèles IaC pour détecter les erreurs de configuration

- Test des images de conteneurs dans CI

- Policy-as-Code pour appliquer les barrières de sécurité

Les avantages incluent une détection précoce et moins d’annulations de modifications. Cependant, les règles de sécurité doivent être intégrées sans ralentir la livraison pour être efficaces dans les environnements de cloud hybride.

Zero Trust, SASE et autres tendances architecturales pour la sécurité du cloud hybride

Tendances architecturales remodelant les défenses hybrides :

- Confiance zéro: n'assumez aucune confiance implicite : vérifiez l'identité, le contexte et l'état de l'appareil pour chaque décision d'accès.

- SASE (Secure Access Service Edge): fait converger les services de réseau et de sécurité pour sécuriser les utilisateurs et les charges de travail distribués.

- Maillages de services: fournir l'observabilité et mTLS entre les microservices.

« Adopter le moindre privilège, assumer les violations et vérifier en permanence » : un mantra utile pour la sécurité du cloud hybride.

Utilisation de l'automatisation, AI/ML et de l'analyse avancée dans la détection et la réponse aux menaces

L'automatisation et AI/ML apportent de l'évolutivité à la sécurité du cloud hybride :

- Détection automatisée des modèles d'accès anormaux

- Correction automatisée des erreurs de configuration (avec garde-corps)

- Playbooks de réponse orchestrés qui réduisent le temps moyen de réponse (MTTR)

Avertissement : les modèles ML nécessitent des données de qualité et un réglage continu pour éviter les faux positifs/négatifs dans les environnements hybrides.

Stratégies de gestion et d'atténuation des risques du cloud hybride

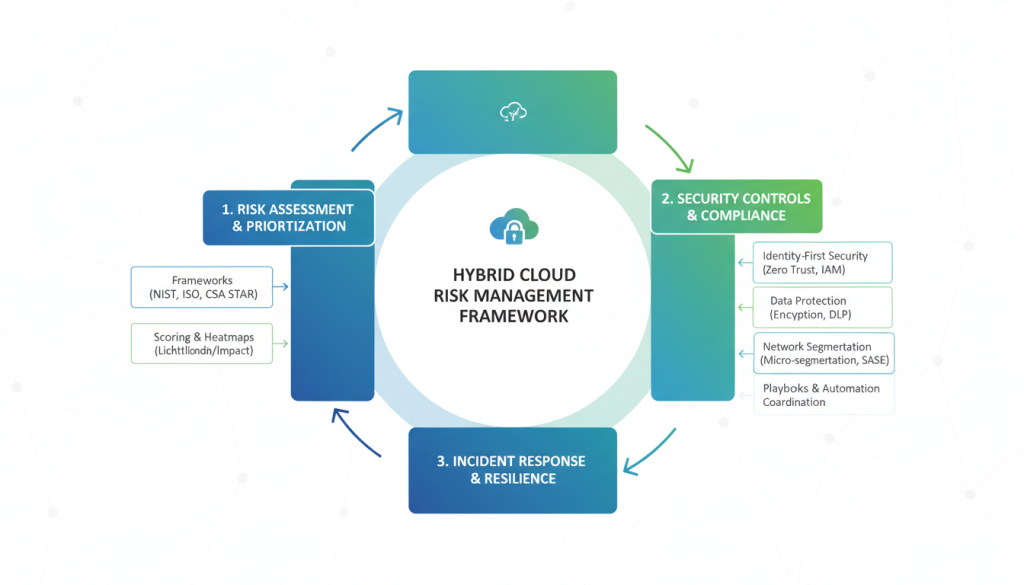

Figure 5 : Cadre complet pour la gestion des risques du cloud hybride

Évaluation des risques et priorisation : cadres, analyse continue du paysage des menaces et notation

Adoptez une approche d’évaluation continue des risques pour la sécurité du cloud hybride :

- Utilisez des frameworks reconnus (NIST CSF, ISO 27001, CIS Controls) pour cartographier les contrôles.

- Effectuez régulièrement une modélisation des menaces et une analyse des chemins d’attaque.

- Mettez en œuvre une notation des risques qui prend en compte l’impact probable et l’exploitabilité.

Exemple : donnez la priorité à la résolution des erreurs de configuration du plan de contrôle destiné au public plutôt qu'aux alertes internes à faible impact.

Contrôles et bonnes pratiques : sécurité axée sur l'identité, chiffrement, segmentation du réseau et sécurité CI/CD

Contrôles de base pour la réduction des risques liés au cloud hybride :

Gestion des identités et des accès (IAM)

- Implémenter le moindre privilège et l'accès basé sur les rôles

- Déployer des stratégies d'accès conditionnel

- Appliquer l'authentification multifacteur

Cryptage

- Assurer le chiffrement en transit et au repos

- Utilisez des clés gérées par le client, le cas échéant

- Mettre en œuvre des politiques de rotation des clés

Segmentation du réseau

- Appliquer les principes de microsegmentation

- Utilisez des tunnels sécurisés avec des ACL strictes

- Mettre en œuvre des contrôles de circulation est-ouest

Sécurisez CI/CD

- Analyser les dépendances et signer les artefacts

- Utiliser des builds reproductibles

- Mettre en place des barrières de sécurité dans les pipelines

Exemple de rôle IAM avec moindre privilège

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::example-prod-bucket", "arn:aws:s3:::example-prod-bucket/*" ] } ]

}

Préparation et réponse aux incidents : manuels de jeu, exercices de simulation et coordination inter-domaines

Préparez-vous aux incidents avec des playbooks pratiques :

- Maintenez des plans de réponse aux incidents hybrides qui incluent les contacts des fournisseurs de cloud et les procédures d'accès.

- Exécutez régulièrement des exercices sur table qui simulent une exfiltration de données, un CI/CD compromis ou un ransomware.

- Coordonnez les équipes cloud, réseau, applications, juridiques et de communication.

Conseil opérationnel :Créez des appels ou une automatisation API pour révoquer rapidement les informations d'identification cloud ou alterner les clés pendant les phases de confinement de la réponse aux incidents.

Préparer l'avenir de la sécurité du cloud hybride

Figure 6 : Avenir de la sécurité du cloud hybride : évolution des menaces et investissements stratégiques

Évolution prévue des menaces de sécurité du cloud hybride et des tactiques des attaquants

Attendez-vous à ce que les attaquants :

- Exploitez l'automatisation avancée et AI pour détecter plus rapidement les erreurs de configuration

- Cibler les chaînes d'approvisionnement et les pipelines CI/CD de manière plus agressive

- Focus sur la compromission d'identité et le vol de jetons de service

Les défenseurs doivent réduire de manière proactive la surface d’attaque et améliorer la détection des anomalies comportementales subtiles dans les environnements hybrides.

Investissements stratégiques : outils, talents, partenariats et gestion des risques liés aux fournisseurs

Priorisez les investissements qui offrent une sécurité résiliente du cloud hybride :

| Zone d'investissement | Actions prioritaires | Résultats attendus |

| Outillage | Déployez CSPM, la protection des charges de travail et SIEM avec la télémétrie cloud | Visibilité améliorée, détection automatisée, temps de réponse réduit |

| Talents | Investissez dans des formations et des certifications en matière de sécurité cloud | Capacité améliorée pour sécuriser des environnements complexes |

| Partenariats | Engager les MSSP ou les partenaires CSP pour augmenter les capacités | Accès à une expertise spécialisée et une couverture 24h/24 et 7j/7 |

| Risque fournisseur | Vérifiez les dépendances tierces et incluez les SLA de sécurité | Réduction des risques liés à la chaîne d'approvisionnement et amélioration de la responsabilité des fournisseurs |

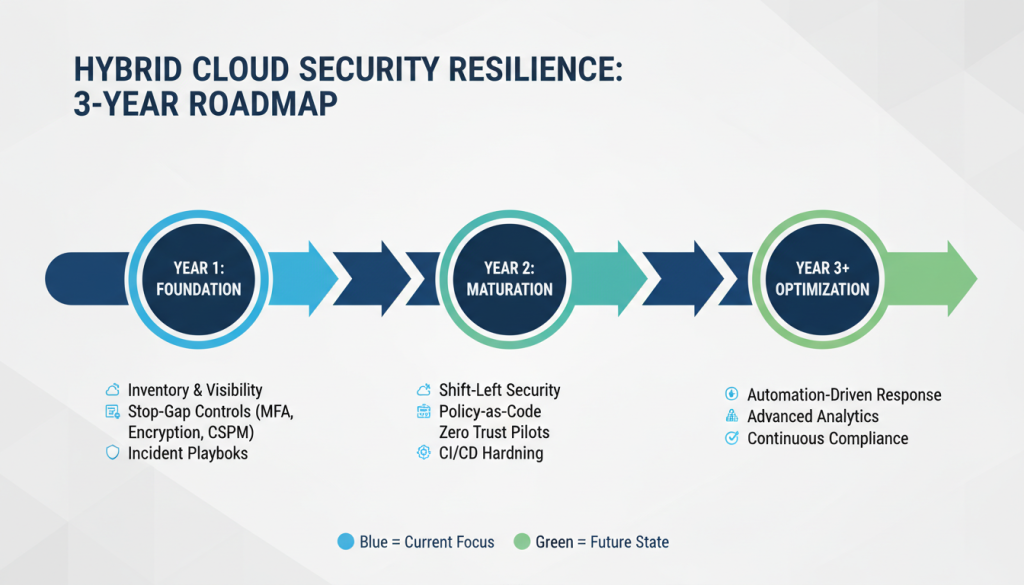

Feuille de route pour la résilience : intégrer les tendances en matière de sécurité du cloud dans la gestion des risques du cloud hybride à long terme

Créez une feuille de route pluriannuelle pour la sécurité du cloud hybride :

Figure 7 : Feuille de route pluriannuelle pour la résilience de la sécurité du cloud hybride

- Année 1 :Inventaire, visibilité, contrôles provisoires (MFA, chiffrement, CSPM) et playbooks d'incidents.

- Année 2 :Shift-left, politique en tant que code, pilotes Zero Trust et renforcement CI/CD.

- Année 3+ :Opérationnalisation complète de la réponse automatisée, des analyses avancées et de la conformité continue.

Intégrez une analyse continue du paysage des menaces pour adapter la feuille de route à mesure que les tendances en matière de sécurité du cloud évoluent.

Conclusion

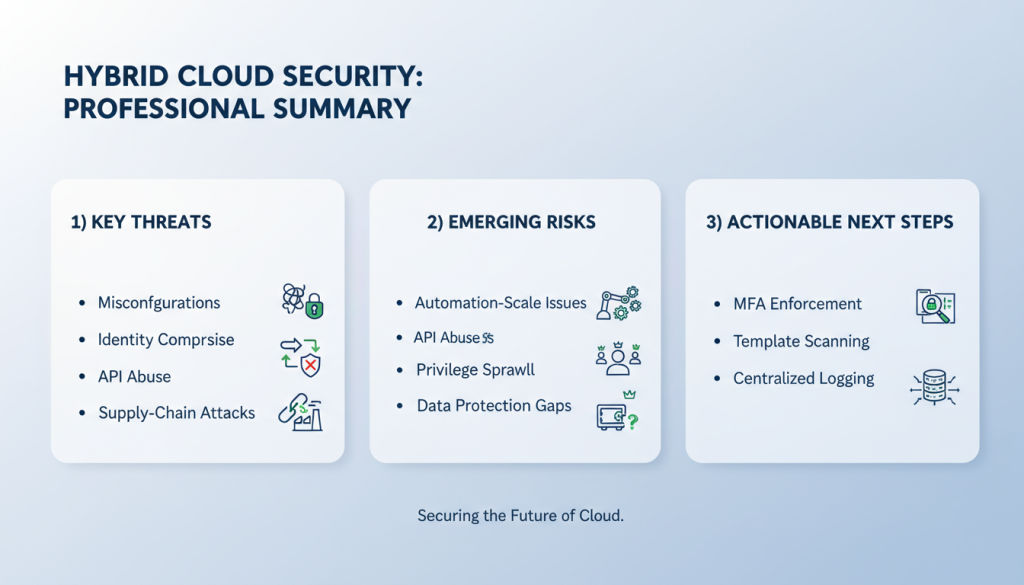

Figure 8 : Résumé des principales menaces, risques et stratégies d'atténuation de la sécurité du cloud hybride

Récapitulatif des principales menaces de sécurité du cloud hybride, des risques de sécurité émergents et des défis de sécurité du cloud

Les menaces à la sécurité du cloud hybride vont des erreurs de configuration et des compromissions d'identité aux abus API et aux attaques de la chaîne d'approvisionnement. Les risques de sécurité émergents spécifiques aux environnements hybrides incluent les erreurs de configuration à l’échelle de l’automatisation, la prolifération des privilèges et les lacunes en matière de protection des données. Les défis opérationnels en matière de sécurité du cloud (visibilité, conformité et problèmes de personnes/processus) amplifient ces risques.

Prochaines étapes réalisables : atténuations immédiates, priorités de surveillance et planification stratégique

Atténuations immédiates

- Appliquer MFA et le moindre privilège IAM

- Analyser et corriger les modèles IaC

- Centralisez la journalisation avec CSPM/CWPP

Priorités de surveillance

- Détecter les comportements d'identité anormaux

- Surveiller les modèles d'exfiltration de données

- Dérive de la configuration des pistes

Planification stratégique

- Mettre en œuvre les principes Zero Trust

- Investissez dans une formation à la sécurité du cloud

- Préparer des playbooks de réponse aux incidents

Réflexions finales sur l'avenir de la sécurité du cloud hybride

L’avenir de la sécurité du cloud hybride sera défini par la rapidité avec laquelle les organisations pourront intégrer la sécurité dans le développement et les opérations tout en gardant le contrôle de l’identité et des données. Adoptez l’automatisation, adoptez des défenses axées sur l’identité et donnez la priorité à l’évaluation continue des risques. En alignant les outils, les personnes et les processus, et en s'appuyant sur les tendances émergentes en matière de sécurité du cloud, les organisations peuvent réduire les risques et garder une longueur d'avance sur leurs adversaires dans un paysage de menaces en évolution rapide.

Commencez par une analyse ciblée du paysage des menaces ce trimestre : inventoriez les actifs cloud, identifiez les trois principales erreurs de configuration ou faiblesses d'identité à fort impact et exécutez un exercice théorique pour valider votre préparation à la réponse aux incidents.

Renforcez votre posture de sécurité du cloud hybride

Téléchargez notre liste de contrôle complète de sécurité du cloud hybride avec des étapes concrètes pour protéger votre environnement contre les menaces émergentes.