Dans le paysage numérique actuel, les investissements en cybersécurité ne sont plus facultatifs : ils sont essentiels. Pourtant, de nombreuses organisations ont du mal à quantifier le retour sur ces investissements, ce qui rend difficile l’approbation du budget et la priorisation des initiatives de sécurité. Une solide analyse coûts-avantages en matière de cybersécurité fournit le cadre nécessaire pour prendre des décisions éclairées, justifier les dépenses auprès des parties prenantes et garantir que votre budget de sécurité génère une valeur maximale. Ce guide vous guidera tout au long du processus d’évaluation des investissements en cybersécurité sous l’angle financier, vous aidant ainsi à élaborer une analyse de rentabilisation convaincante pour protéger vos actifs numériques les plus précieux.

Comprendre les véritables coûts de la cybersécurité

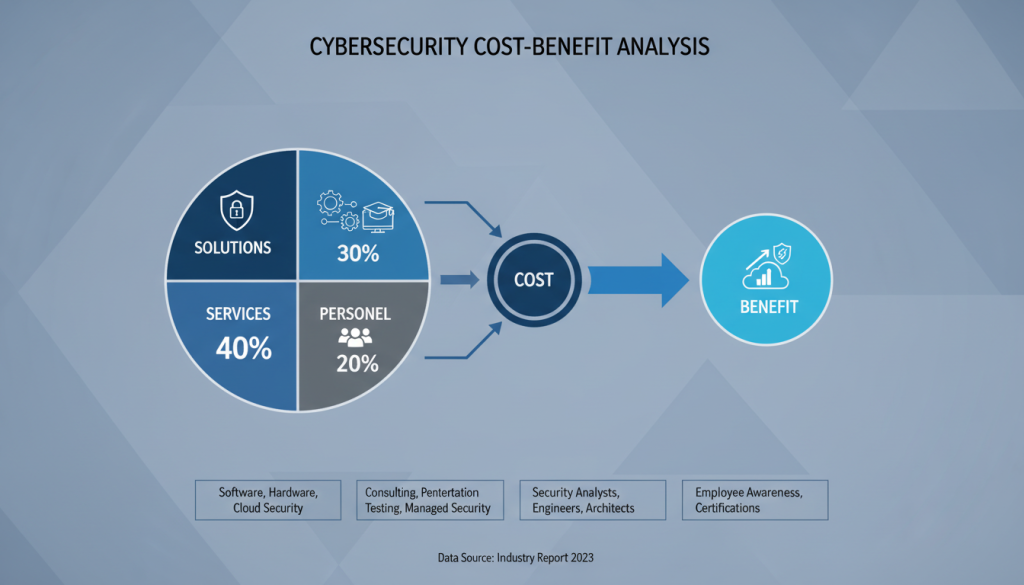

Répartition des catégories typiques d'investissement en cybersécurité et de leurs coûts relatifs

Les dépenses en cybersécurité englobent plusieurs éléments qui doivent être pris en compte dans toute analyse coûts-avantages complète. Comprendre ces coûts est la première étape vers l’évaluation de l’efficacité de vos investissements en matière de sécurité.

Coûts directs de la cybersécurité

Solutions de sécurité

L'épine dorsale technologique de votre posture de sécurité comprend des pare-feu, des logiciels antivirus, une protection des points finaux, des systèmes de détection d'intrusion et des outils de cryptage des données. Ces solutions nécessitent généralement à la fois un investissement initial et des frais de licence continus. Pour les solutions d'entreprise, les coûts peuvent varier de 450 $ à 2 500 $ pour les configurations de pare-feu et de 3 $ à 10 $ par utilisateur et par mois pour la protection des points finaux.

Services de sécurité

De nombreuses organisations complètent leurs capacités internes par une expertise externe, notamment des fournisseurs de services de sécurité gérés (MSSP), des évaluations de sécurité, des tests d'intrusion et des mandats de réponse aux incidents. Ces services fournissent des compétences spécialisées sans les frais généraux d'un personnel à temps plein, mais peuvent représenter des dépenses permanentes importantes allant de 1 500 $ à 6 000 $ pour les évaluations de vulnérabilité.

Personnel

L'élément humain de la cybersécurité comprend les analystes de sécurité, les administrateurs réseau, les responsables de la conformité et les responsables de la sécurité. Selon les données du secteur, les analystes en sécurité gagnent en moyenne 90 283 dollars par an, tandis que les administrateurs réseau gagnent généralement environ 63 244 dollars par an. Ces coûts s'étendent au-delà des salaires de base pour inclure les avantages sociaux, la formation et les dépenses de fidélisation.

Formation et sensibilisation

Une sécurité efficace nécessite une formation continue du personnel technique et des employés généraux. Les certifications professionnelles telles que CISSP (699 $) et CEH (1 199 $) représentent des investissements importants dans le développement du personnel, tandis que les programmes de sensibilisation à la sécurité à l'échelle de l'organisation peuvent coûter entre 15 et 40 $ par employé et par an, mais sont essentiels pour réduire les risques liés aux facteurs humains.

Coûts indirects de la cybersécurité

Au-delà des dépenses directes évidentes, les investissements en cybersécurité entraînent plusieurs coûts indirects qui doivent être pris en compte dans toute analyse complète :

- Impacts sur la productivité des procédures de sécurité et des exigences d'authentification

- Complexité d'intégration lors de la mise en œuvre de nouveaux contrôles de sécurité

- Coûts d'opportunité lorsque les ressources informatiques se concentrent sur la sécurité plutôt que sur les initiatives commerciales

- Frais administratifs liés à la documentation et au reporting de conformité

L'impact financier des cyberattaques

Pour effectuer une analyse coûts-avantages efficace des investissements en cybersécurité, vous devez comprendre contre quoi vous vous protégez. Les conséquences financières des cyberattaques vont bien au-delà des coûts de remédiation immédiats et peuvent avoir un impact sur les organisations des années après un incident.

Pertes financières directes

Les coûts immédiats comprennent la réponse aux incidents, les enquêtes médico-légales, la récupération des données et la restauration du système. Pour les attaques de ransomware, les organisations pourraient faire face à des demandes de rançon d'un montant moyen de 570 000 $ en 2021. Les organisations victimes de cyberattaques déclarent perdre en moyenne entre 50 000 $ et 99 999 $ de revenus directs.

Perturbation opérationnelle

Les temps d’arrêt des entreprises représentent l’un des coûts les plus importants liés aux cyberincidents. Avec un temps d'arrêt moyen de 21 jours suite à une attaque de ransomware, les organisations sont confrontées à des pertes de productivité substantielles, à des opportunités manquées et à une incapacité à servir leurs clients, tout cela se traduisant par un impact sur leurs revenus.

Conséquences juridiques et réglementaires

Les violations de données déclenchent souvent des enquêtes réglementaires, des amendes potentielles et des litiges. Les frais juridiques à eux seuls peuvent varier de 50 000 à 148 millions de dollars, avec une médiane de 1,6 million de dollars. En vertu de réglementations telles que GDPR, les organisations peuvent être confrontées à des pénalités allant jusqu'à 20 millions d'euros, soit 4 % du chiffre d'affaires annuel mondial.

Le coût à long terme des atteintes à la réputation

L’impact le plus difficile à quantifier est peut-être l’atteinte à la réputation. Des études indiquent que les coûts de réputation dus à une rotation anormale des clients et à une perte de clientèle s'élèvent en moyenne à environ 1,57 million de dollars par incident. Ces dommages peuvent persister longtemps après la restauration des systèmes, affectant l'acquisition, la fidélisation et même la valorisation des clients pour les entreprises publiques.

"Le coût réel d'une cyberattaque va bien au-delà de la réponse immédiate à l'incident. Les organisations doivent prendre en compte l'ensemble des impacts financiers lors de l'évaluation des investissements en matière de sécurité."

– Cadre d'analyse coûts-avantages de la cybersécurité

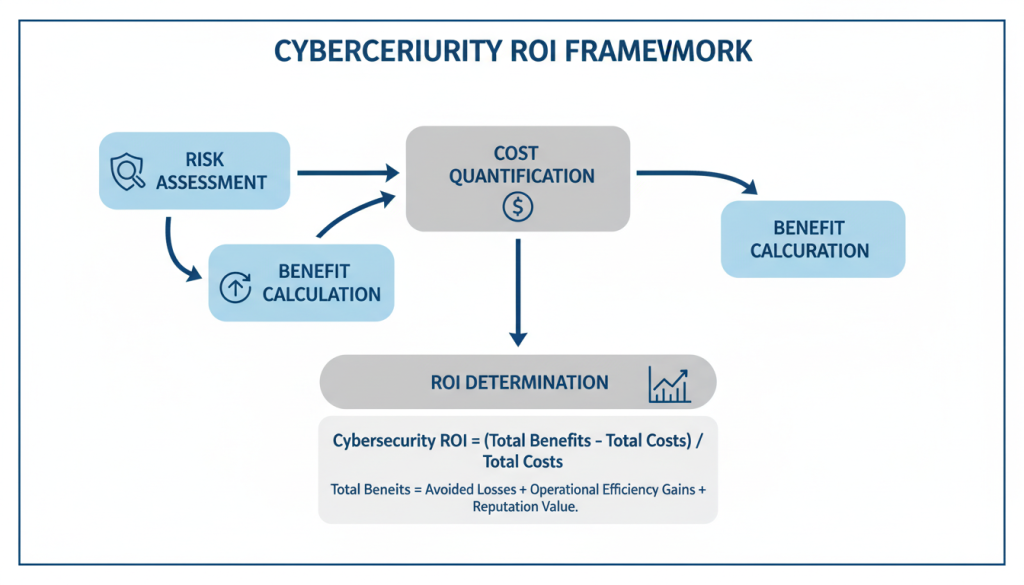

Création d'un cadre d'analyse coûts-avantages en matière de cybersécurité

Une approche structurée de l’analyse coûts-avantages de la cybersécurité permet aux organisations de prendre des décisions fondées sur des données concernant les investissements en matière de sécurité. Ce cadre fournit une méthodologie reproductible pour évaluer les implications financières des contrôles de sécurité.

Étape 1 : Évaluation et quantification des risques

Commencez par identifier les actifs critiques de votre organisation, les menaces potentielles et les vulnérabilités existantes. Pour chaque scénario, estimez deux variables clés :

- Taux d'occurrence annuel (ARO)– La probabilité qu'une menace spécifique se produise dans un délai d'un an

- Espérance de perte unique (SLE)– L'impact monétaire d'une seule occurrence de la menace

Multipliez ces valeurs pour calculer l'espérance de perte annualisée (ALE) : ALE = SLE × ARO

Étape 2 : Évaluation de l’efficacité du contrôle

Pour chaque contrôle de sécurité considéré, évaluez son efficacité à réduire soit la probabilité (ARO) soit l’impact (SLE) des menaces identifiées. Cette réduction représente le bénéfice attendu du contrôle en termes d’évitement des pertes.

Exemple :Si une attaque de ransomware a un ARO de 0,2 (20 % de chance par an) et un SLE de 500 000 $, l’ALE est de 100 000 $. Si la mise en œuvre d'une protection avancée des points finaux réduit l'ARO à 0,05 (5 % de chance), le nouvel ALE devient 25 000 $, ce qui représente un bénéfice annuel de 75 000 $ en matière de réduction des risques.

Étape 3 : Analyse des coûts des contrôles de sécurité

Calculez le coût total de possession (TCO) pour chaque contrôle de sécurité, notamment :

- Coûts initiaux d'acquisition et de mise en œuvre

- Dépenses continues de maintenance, de licence et de support

- Frais de personnel pour le fonctionnement et la gestion

- Exigences en matière de formation et de sensibilisation

- Frais d'intégration et de compatibilité

Étape 4 : ROI Calcul et comparaison

Une fois les avantages (ALE réduits) et les coûts (TCO) quantifiés, calculez le retour sur investissement pour chaque contrôle de sécurité :

Cybersécurité ROI = (Réduction des pertes attendues – Coût annualisé) / Coût annualisé

Où réduction des pertes attendue = ALE avant – ALE après

Cette formule fournit une mesure standardisée pour comparer différents investissements en sécurité et donner la priorité à ceux qui offrent le rendement le plus élevé par rapport au coût.

Vous avez du mal à quantifier votre cybersécurité ROI ?

Notre calculateur d’investissement en cybersécurité vous aide à appliquer ce cadre à votre environnement spécifique, en vous fournissant des informations personnalisées sur vos investissements de sécurité les plus précieux.

Défis liés à la quantification des coûts et des avantages de la cybersécurité

Même si un cadre structuré apporte de la clarté, plusieurs défis compliquent l’analyse coûts-avantages de la cybersécurité. Comprendre ces défis aide les organisations à développer des évaluations plus réalistes et à éviter les pièges courants.

Ce qui peut être quantifié

- Coûts directs de réponse aux incidents

- Temps d'arrêt du système et pertes de productivité

- Amendes et pénalités réglementaires

- Licences et maintenance des outils de sécurité

- Salaires du personnel et dépenses de formation

Ce qui est difficile à quantifier

- Dommages à la réputation et perte de confiance des clients

- Implications du vol de propriété intellectuelle

- Opportunités commerciales futures perdues

- Érosion de l’avantage concurrentiel

- Temps des dirigeants consacré à la gestion des incidents

Lutter contre l'incertitude dans les estimations des risques

La nature probabiliste des cybermenaces introduit une incertitude importante dans les calculs coûts-avantages. Les organisations peuvent relever ce défi grâce à :

- Analyse de scénario– Évaluation de plusieurs scénarios de menaces avec des probabilités et des impacts variables

- Tests de sensibilité– Ajustement des variables clés pour déterminer comment les changements affectent l'analyse globale

- Estimations de la plage– Utiliser des estimations faibles/moyennes/élevées plutôt que des chiffres précis

- Données historiques– Tirer parti des références du secteur et de l’historique des incidents internes pour affiner les estimations

« Vous ne pouvez pas gérer ce que vous ne pouvez pas mesurer, mais vous ne pouvez pas non plus prétendre que des estimations incertaines sont précises. »

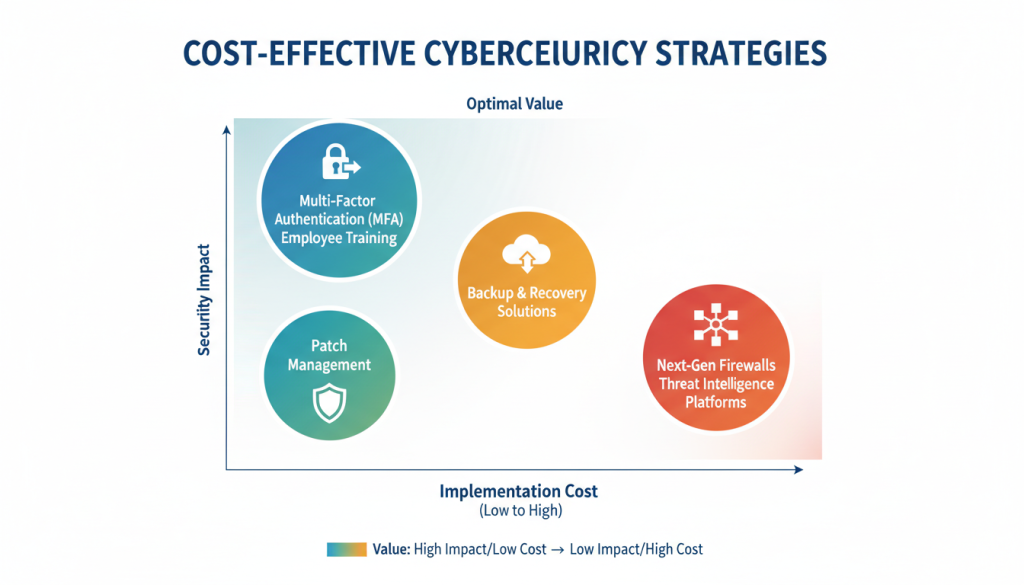

Stratégies de cybersécurité rentables

Tous les investissements en matière de sécurité n’apportent pas la même valeur. Les organisations disposant de ressources limitées doivent donner la priorité aux contrôles qui offrent le plus grand avantage en matière de sécurité par rapport au coût. Ces stratégies rentables constituent la base d’un programme de sécurité robuste tout en maximisant le retour sur investissement.

Contrôles de sécurité à fort impact et à faible coût

Authentification multifacteur (MFA)

La mise en œuvre de la MFA peut empêcher jusqu'à 99,9 % des attaques de compromission de compte, selon une étude de Microsoft. Avec des coûts de mise en œuvre relativement faibles (3 à 6 dollars par utilisateur et par mois) et une friction minimale des utilisateurs avec les solutions modernes, MFA représente l'un des investissements de sécurité les plus rentables disponibles.

Formation de sensibilisation à la sécurité

L'erreur humaine étant impliquée dans plus de 85 % des violations, les programmes ciblés de sensibilisation à la sécurité offrent un ROI exceptionnel. Les plateformes modernes de simulation et de formation au phishing coûtent entre 15 et 40 $ par utilisateur et par an, tout en réduisant considérablement les attaques d'ingénierie sociale réussies.

Gestion des correctifs

L'application de correctifs en temps opportun empêche l'exploitation des vulnérabilités connues que les attaquants ciblent fréquemment. Bien qu’elle exige davantage de discipline en matière de processus que d’investissement financier, une gestion efficace des correctifs peut être mise en œuvre avec un minimum d’outils supplémentaires tout en réduisant considérablement la surface d’attaque.

Optimiser les investissements en matière de sécurité grâce à l'externalisation

Pour de nombreuses organisations, en particulier celles qui disposent d'une expertise interne limitée en matière de sécurité, l'externalisation stratégique peut améliorer la sécurité tout en contrôlant les coûts :

- Fournisseurs de services de sécurité gérés (MSSP)– Fournir des capacités de surveillance et de réponse 24h/24 et 7j/7 sans les frais généraux liés à la création d'un centre d'opérations de sécurité interne

- Services RSSI virtuels– Assurer un leadership exécutif en matière de sécurité sur une base fractionnée, réduisant ainsi le coût de l'orientation stratégique

- Solutions de sécurité cloud– Tirer parti des économies d'échelle des fournisseurs de cloud qui peuvent mettre en œuvre une sécurité de niveau entreprise plus efficacement que la plupart des organisations individuelles

Le modèle Gordon-Loeb pour un investissement optimal

Le modèle économique Gordon-Loeb fournit un cadre mathématique pour déterminer les niveaux d’investissement optimaux en cybersécurité. Le modèle suggère que les organisations devraient généralement investir moins de 37 % des pertes attendues dues à une faille de cybersécurité. Cette ligne directrice permet d’éviter un surinvestissement dans des contrôles de sécurité avec des rendements décroissants.

Efficacité des investissements en cybersécurité

4.2 Gamme d'investissement optimale Authentification multifacteur 4.8 Formation de sensibilisation à la sécurité 4.5 Gestion des correctifs 4.4 Détection et réponse gérées 4.1 Prévention de la perte de données 3.7L'impact financier des exigences de conformité

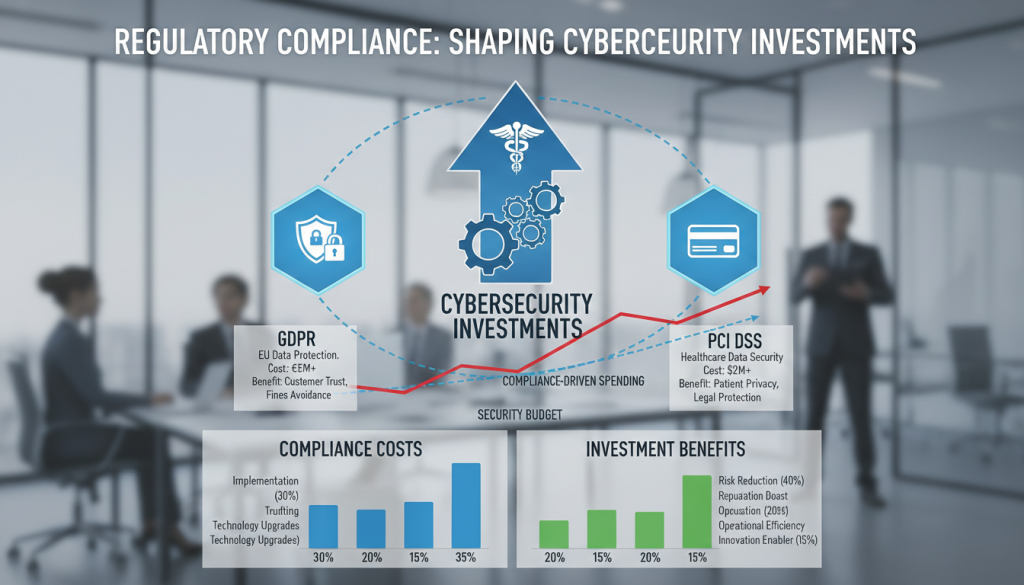

Les exigences réglementaires influencent considérablement les investissements en matière de cybersécurité, introduisant à la fois des coûts obligatoires et des avantages stratégiques potentiels. Comprendre ces impacts est essentiel pour une analyse coûts-avantages complète.

La conformité comme facteur de coûts

Les cadres réglementaires tels que GDPR, HIPAA, PCI DSS et les exigences spécifiques au secteur imposent des contrôles et des processus de sécurité spécifiques. Ces obligations de conformité introduisent plusieurs catégories de coûts :

| Catégorie de coût de conformité | Descriptif | Gamme d'investissement typique |

| Évaluation et analyse des écarts | Évaluation initiale de l'état de conformité et mesures correctives requises | 10 000 $ – 50 000 $ |

| Mise en œuvre du contrôle | Contrôles techniques et procéduraux requis par la réglementation | 50 000 $ – 500 000 $+ |

| Documentation et politiques | Développement et maintenance de la documentation requise | 15 000 $ – 75 000 $ |

| Audit et certification | Validation par un tiers du statut de conformité | 20 000 $ – 100 000 $ par an |

| Surveillance continue | Vérification continue de la conformité et reporting | 25 000 $ – 150 000 $ par an |

Tirer parti de la conformité pour un avantage stratégique

Même si les exigences de conformité entraînent des coûts, elles peuvent également générer des avantages stratégiques qui doivent être pris en compte dans l'analyse coûts-avantages :

- Réduction des risques– De nombreux contrôles de conformité réduisent directement les risques de sécurité, offrant ainsi un double avantage

- Différenciation concurrentielle– Une conformité démontrable peut offrir un avantage sur le marché, en particulier dans les secteurs réglementés

- Primes d’assurance réduites– Les fournisseurs de cyberassurance offrent souvent de meilleures conditions aux organisations conformes

- Approche structurée– Les cadres de conformité fournissent une méthodologie structurée pour les programmes de sécurité

Important :Le non-respect peut entraîner des sanctions financières importantes. En vertu de GDPR, les organisations peuvent être confrontées à des amendes allant jusqu'à 20 millions d'euros ou 4 % du chiffre d'affaires annuel mondial, le montant le plus élevé étant retenu. Ces pénalités potentielles doivent être prises en compte dans l’analyse coûts-avantages en tant que coûts fondés sur les risques.

Analyse de rentabilisation des investissements dans la cybersécurité

Traduire les exigences techniques de sécurité en langage commercial est essentiel pour obtenir le soutien de la direction et l’approbation du budget. Une analyse de rentabilisation convaincante relie les investissements en sécurité aux résultats commerciaux et aux mesures financières qui trouvent un écho auprès des décideurs.

Éléments d’une analyse de rentabilisation efficace

Structurez votre proposition d'investissement dans la cybersécurité pour répondre aux principales préoccupations des parties prenantes :

- Résumé exécutif– Aperçu concis des investissements proposés, des avantages attendus et de la justification financière

- Évaluation des risques– Articulation claire des menaces, des vulnérabilités et des impacts potentiels sur l'entreprise

- Options d'investissement– Approche à plusieurs niveaux avec des packages de sécurité de base, recommandés et complets

- Analyse financière– Calculs ROI, période de récupération et comparaison de l'investissement par rapport à la perte potentielle

- Feuille de route de mise en œuvre– Approche progressive avec des jalons et des indicateurs de réussite clairs

- Cadre de suivi– Comment les résultats seront mesurés et rapportés pour démontrer leur valeur

Répondre aux préoccupations communes des dirigeants

« Comment savons-nous que ces investissements réduiront réellement notre risque ? »

Résolvez ce problème en quantifiant la réduction des risques grâce à des mesures telles que la surface d'attaque réduite, les capacités de détection améliorées et la diminution du temps moyen de réponse. Référencer des références de l'industrie et des études de cas démontrant l'efficacité des contrôles proposés.

« Quelle est la période de retour sur investissement de ces investissements en matière de sécurité ?

Calculez et présentez des périodes de récupération claires en fonction de la réduction des risques. Par exemple : « La mise en œuvre de la MFA à hauteur de 50 000 $ par an réduit notre ALE de 250 000 $, offrant un retour sur investissement multiplié par 5 et une période de récupération d'environ 10 semaines. »

« Comment allons-nous mesurer l’efficacité de ces contrôles de sécurité ?

Présentez un cadre de surveillance avec des KPI spécifiques tels que les incidents de sécurité évités, le temps moyen de détection/réponse, les taux de conformité des correctifs et les mesures de sensibilisation des utilisateurs. Engagez-vous à produire des rapports réguliers sur ces mesures pour démontrer une valeur continue.

Évaluation continue et ajustement

Insistez sur le fait que l’analyse coûts-avantages de la cybersécurité n’est pas un exercice ponctuel mais un processus continu :

- Réévaluer régulièrement les menaces et les vulnérabilités à mesure que le paysage évolue

- Suivre et rendre compte des mesures de sécurité pour valider l'efficacité des investissements

- Ajustez les contrôles de sécurité en fonction des données de performances et des menaces émergentes

- Mener des examens annuels du ROI et de l’alignement stratégique du programme de sécurité

Conclusion : Équilibrer l'investissement dans la sécurité et la valeur commerciale

Une analyse coûts-avantages efficace de la cybersécurité transforme la sécurité d’une nécessité technique en un outil stratégique pour l’entreprise. En quantifiant à la fois les coûts des contrôles de sécurité et les avantages financiers de la réduction des risques, les organisations peuvent prendre des décisions éclairées qui optimisent l'allocation des ressources tout en protégeant les actifs critiques.

Les programmes de sécurité les plus performants équilibrent investissement et appétit pour le risque, en se concentrant d’abord sur des contrôles à fort impact et à faible coût qui offrent un ROI exceptionnel. En appliquant les cadres et les méthodologies décrits dans ce guide, les responsables de la sécurité peuvent élaborer des analyses de rentabilisation convaincantes qui garantissent le soutien de la direction et démontrent une valeur continue.

N'oubliez pas que la cybersécurité ne consiste pas à éliminer tous les risques (un objectif impossible) mais plutôt à réaliser des investissements stratégiques qui réduisent les risques à des niveaux acceptables tout en permettant d'atteindre les objectifs commerciaux. Une approche disciplinée et basée sur les données de l’analyse coûts-avantages de la cybersécurité constitue la base de cette stratégie de sécurité équilibrée.

Prêt à optimiser vos investissements en cybersécurité ?

Téléchargez notre calculateur de cybersécurité ROI et notre cadre d'investissement pour appliquer ces principes à votre organisation. Notre outil vous aide à quantifier les risques de sécurité, à évaluer l’efficacité des contrôles et à élaborer des analyses de rentabilisation convaincantes pour vos investissements en sécurité les plus critiques.