Pourquoi la sélection d’un fournisseur de sécurité cloud est plus importante que jamais

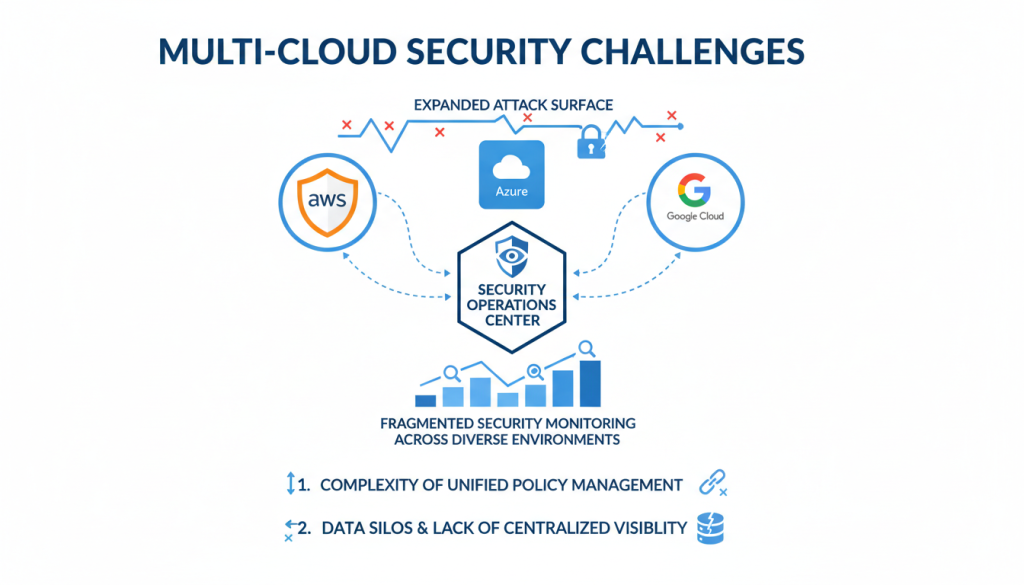

L’adoption rapide des services cloud a fondamentalement changé la façon dont les organisations abordent la sécurité. Les défenses traditionnelles basées sur le périmètre ne suffisent plus à mesure que les données et les charges de travail dépassent les réseaux d'entreprise. Selon des études récentes, plus de 78 % des organisations font désormais appel à deux fournisseurs de cloud ou plus, ce qui crée des surfaces d'attaque élargies et des angles morts en matière de sécurité.

Choisir le mauvais fournisseur de sécurité cloud peut avoir des conséquences dévastatrices. Le coût moyen d'une violation de données dans le cloud dépasse désormais 4,5 millions de dollars, tandis que les sanctions réglementaires dans des cadres tels que GDPR peuvent atteindre jusqu'à 4 % du chiffre d'affaires annuel mondial. Au-delà de l’impact financier, les failles de sécurité nuisent à la confiance des clients et à la réputation de la marque d’une manière qui peut prendre des années à se reconstruire.

Vous ne savez pas par où commencer ?

Nos experts en sécurité cloud peuvent vous aider à naviguer dans le paysage complexe des fournisseurs et à identifier le partenaire de sécurité adapté à vos besoins spécifiques.

Comprendre vos exigences en matière de sécurité cloud

Avant d’évaluer les fournisseurs, vous devez définir clairement les exigences de sécurité uniques de votre organisation. Cette base garantit que vous sélectionnez un fournisseur qui répond à vos défis spécifiques plutôt que de vous laisser influencer par des allégations marketing ou des listes de fonctionnalités.

Évaluation de la complexité de votre environnement cloud

La complexité de votre environnement cloud a un impact direct sur vos exigences de sécurité. Les organisations disposant de déploiements hybrides ou multi-cloud sont confrontées à des défis différents de celles qui utilisent un seul fournisseur de cloud. Tenez compte de ces facteurs lors de la définition de vos besoins :

Modèles de déploiement cloud

- Cloud public unique (AWS, Azure, GCP)

- Déploiement multi-cloud

- Cloud hybride (public + privé)

- Applications cloud natives

Types de charge de travail

- Machines virtuelles

- Conteneurs et Kubernetes

- Fonctions sans serveur

- Applications PaaS et SaaS

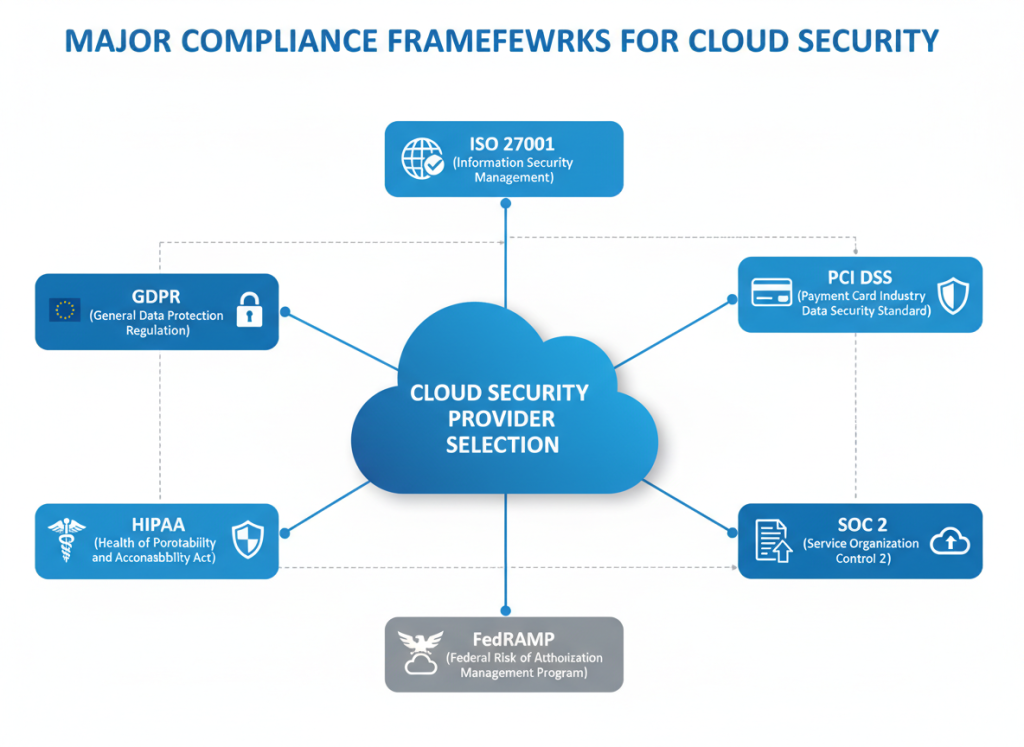

Exigences réglementaires et de conformité

Votre secteur d’activité et votre situation géographique déterminent les cadres de conformité qui s’appliquent à votre organisation. Les fournisseurs de sécurité cloud doivent répondre à ces exigences via des contrôles, une documentation et des certifications appropriés.

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Compliance-frameworks-diagram-relevant-to-cloud-security-provider-selection.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

| Cadre de conformité | Focus sur l'industrie | Exigences clés en matière de sécurité |

| GDPR | Toutes les industries (données EU) | Protection des données, contrôles de confidentialité, notification de violation |

| HIPAA | Soins de santé | Protection des PHI, contrôles d'accès, journalisation d'audit |

| PCI DSS | Traitement des paiements | Protection des données des titulaires de cartes, sécurité des réseaux |

| SOC 2 | Organismes de services | Sécurité, disponibilité, intégrité des traitements |

| ISO 27001 | Tous secteurs | Système de gestion de la sécurité de l'information |

| FedRAMP | Gouvernement | Évaluation de sécurité standardisée pour les services cloud |

Profil de risque et paysage des menaces

Différentes organisations sont confrontées à différents paysages de menaces en fonction de leur secteur d’activité, de la sensibilité de leurs données et de leurs opérations commerciales. La sélection de votre fournisseur de sécurité cloud doit correspondre à votre profil de risque spécifique et aux menaces les plus susceptibles de cibler votre organisation.

Définissez vos exigences de sécurité

Nos experts peuvent vous aider à identifier vos exigences uniques en matière de sécurité cloud en fonction de votre environnement, de vos besoins de conformité et de votre profil de risque.

Fonctionnalités essentielles pour la sélection du fournisseur de sécurité cloud

Lors de l’évaluation des fournisseurs de sécurité cloud, certaines fonctionnalités de base ne sont pas négociables. Ces fonctionnalités fondamentales constituent la base d’une sécurité cloud efficace et devraient être présentes chez tout fournisseur que vous envisagez.

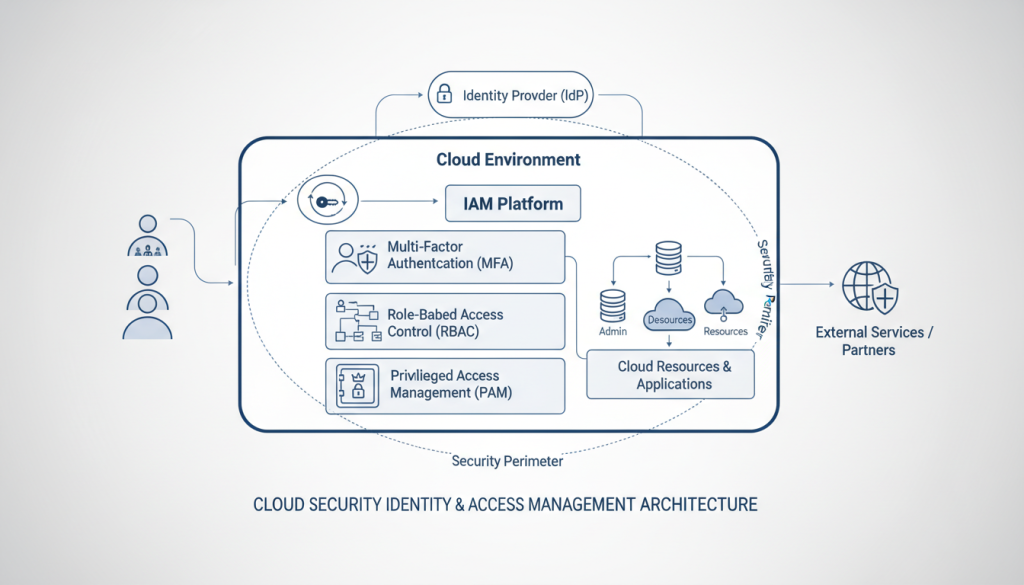

Gestion des identités et des accès

L'identité est devenue le nouveau périmètre de sécurité dans les environnements cloud. Une gestion efficace des identités et des accès (IAM) est essentielle pour contrôler qui peut accéder à vos ressources cloud et quelles actions ils peuvent effectuer.

Recherchez les fournisseurs qui proposent :

- Contrôle d'accès basé sur les rôles (RBAC) avec application du moindre privilège

- Authentification multifacteur (MFA) pour tous les accès administratifs

- Gestion des accès privilégiés juste à temps (JIT)

- Intégration avec les fournisseurs d'identité d'entreprise (Azure AD, Okta)

- Examens d'accès et certification automatisés

- Détection de comportements anormaux pour les menaces d'identité

Protection des données et cryptage

Une protection complète des données est essentielle pour sauvegarder les informations sensibles dans le cloud. Votre fournisseur doit offrir des capacités de chiffrement robustes pour les données au repos, en transit et, idéalement, en cours d'utilisation.

Les principales capacités à évaluer comprennent :

- Chiffrement AES-256 pour les données au repos

- TLS 1.3 pour les données en transit

- Clés de chiffrement gérées par le client (CMEK)

- Prise en charge du module de sécurité matérielle (HSM)

- Rotation des clés et gestion du cycle de vie

- Fonctionnalités de prévention des pertes de données (DLP)

- Stockage et sauvegarde sécurisés des clés

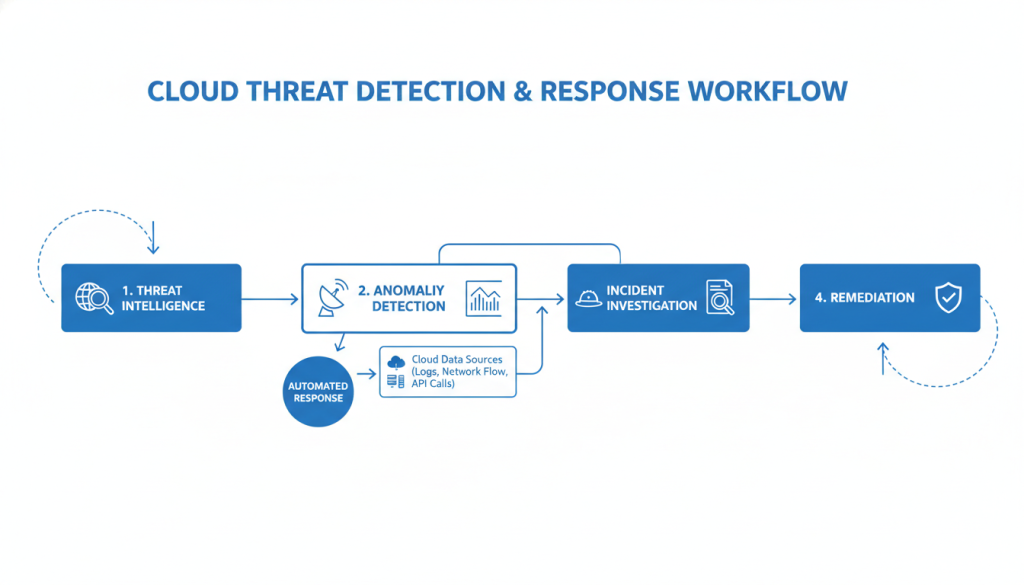

Détection et réponse aux menaces

Les environnements cloud sont confrontés à un paysage de menaces en constante évolution. Votre fournisseur de sécurité doit offrir des capacités avancées de détection et de réponse pour identifier et atténuer rapidement les menaces.

Les fonctionnalités essentielles de détection et de réponse aux menaces incluent :

- Surveillance en temps réel des services cloud et des charges de travail

- Analyses avancées et apprentissage automatique pour la détection des anomalies

- Intégration avec les flux de renseignements sur les menaces

- Capacités de réponse automatisée aux menaces courantes

- Outils d'enquête sur les incidents et d'investigation

- Visibilité et corrélation cross-cloud

Évaluez vos lacunes de sécurité actuelles

Notre évaluation de la sécurité du cloud peut identifier les lacunes de votre protection actuelle et vous aider à prioriser les fonctionnalités lors de la sélection d'un fournisseur.

Capacités avancées à prendre en compte lors de la sélection du fournisseur de sécurité cloud

Au-delà des fonctionnalités de base, les principaux fournisseurs de sécurité cloud offrent des fonctionnalités avancées qui peuvent fournir une protection supplémentaire significative. Ces fonctionnalités peuvent être particulièrement importantes en fonction de votre environnement spécifique et de votre profil de risque.

Gestion de la posture de sécurité du cloud (CSPM)

Les outils CSPM surveillent en permanence votre environnement cloud pour détecter les erreurs de configuration, les violations de conformité et les risques de sécurité. Cette approche proactive permet de prévenir les violations avant qu’elles ne surviennent.

Principales capacités CSPM à évaluer :

- Analyse continue des erreurs de configuration et des violations de politique

- Prise en charge multi-cloud (AWS, Azure, GCP)

- Analyse comparative de la conformité par rapport aux normes de l'industrie

- Workflows de correction automatisés

- Hiérarchisation des risques en fonction de l'impact potentiel

- Intégration avec les workflows DevOps

Plateforme de protection des charges de travail cloud (CWPP)

Les solutions CWPP protègent les charges de travail exécutées dans votre environnement cloud, y compris les machines virtuelles, les conteneurs et les fonctions sans serveur. Ces outils offrent une protection d'exécution contre les menaces ciblant vos applications et vos données.

Les fonctionnalités importantes du CWPP incluent :

- Autoprotection des applications d'exécution (RASP)

- Sécurité des conteneurs et protection Kubernetes

- Protection de la mémoire contre les exploits du jour zéro

- Surveillance de l'intégrité des fichiers

- Surveillance comportementale et détection d'anomalies

- Gestion des vulnérabilités et correctifs virtuels

Gestion des droits d'infrastructure cloud (CIEM)

Les solutions CIEM relèvent le défi de la gestion des identités et des autorisations dans des environnements cloud complexes. Ces outils aident à appliquer le moindre privilège et à réduire le risque de prolifération des autorisations.

Cloud Infrastructure Entitlement Management visualization showing permission relationships for cloud security provider selection" src="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png" alt="Visualisation de gestion des droits d'accès à l'infrastructure cloud montrant les relations d'autorisation pour la sélection du fournisseur de sécurité cloud" width="750" height="428" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-1024x585.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-300x171.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for-768x439.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Cloud-Infrastructure-Entitlement-Management-visualization-showing-permission-relationships-for.png 1344w" sizes="(max-width: 750px) 100vw, 750px" />

Principales capacités CIEM à prendre en compte :

- Découverte de toutes les identités et autorisations dans les cloud

- Identification des autorisations excessives, inutilisées ou risquées

- Dimensionnement correct des autorisations en fonction de l'utilisation réelle

- Résolution automatisée des problèmes d'autorisation

- Surveillance continue des modifications d'autorisation

- Intégration avec les systèmes de gouvernance des identités

Considérations opérationnelles pour la sélection du fournisseur de sécurité cloud

Au-delà des capacités techniques, les facteurs opérationnels jouent un rôle crucial dans le succès de votre stratégie de sécurité cloud. Ces considérations affectent la manière dont les solutions du fournisseur s’intègrent à vos processus existants et soutiennent votre équipe de sécurité.

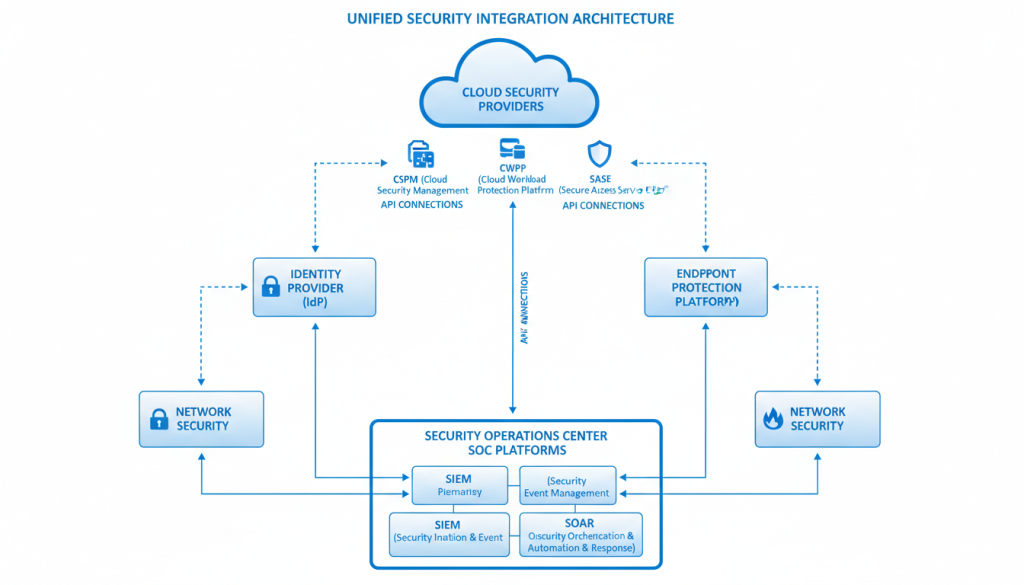

Intégration avec la pile de sécurité existante

Votre fournisseur de sécurité cloud doit s'intégrer de manière transparente à vos outils et processus de sécurité existants pour fournir une protection et une visibilité unifiées.

Points d'intégration clés à évaluer :

- Intégration SIEM pour une journalisation et des alertes centralisées

- Intégration SOAR pour les flux de travail de réponse automatisés

- API disponibilité et qualité de la documentation

- Intégration avec les fournisseurs d'identité et les services d'annuaire

- Prise en charge de l'orchestration de la sécurité entre les outils

- Capacités d'intégration personnalisées et services professionnels

Évolutivité et performances

À mesure que votre environnement cloud se développe, vos solutions de sécurité doivent évoluer en conséquence sans compromettre les performances ni créer de goulots d'étranglement.

Facteurs d'évolutivité à prendre en compte :

- Prise en charge des déploiements à grande échelle (milliers de ressources)

- Impact sur les performances des charges de travail protégées

- Capacité à gérer un trafic en rafale et une mise à l'échelle rapide

- Architecture distribuée pour une haute disponibilité

- Besoins en ressources et optimisation

- Modèles d'évolution des coûts à mesure que l'environnement se développe

Services gérés et support

Compte tenu de la complexité de la sécurité du cloud et de la pénurie de professionnels de la sécurité qualifiés, les services gérés et l'assistance d'experts peuvent être des éléments précieux de votre stratégie de sécurité.

security operations center for cloud environments showing monitoring and response capabilities" src="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png" alt="Centre d'opérations de sécurité géré pour les environnements cloud présentant des capacités de surveillance et de réponse" width="750" height="547" srcset="https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-1024x747.png 1024w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-300x219.png 300w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response-768x560.png 768w, https://opsiocloud.com/wp-content/uploads/2026/01/Managed-security-operations-center-for-cloud-environments-showing-monitoring-and-response.png 1184w" sizes="(max-width: 750px) 100vw, 750px" />

Considérations relatives au support et aux services gérés :

- Capacités de surveillance et de réponse 24h/24 et 7j/7

- Expertise sur vos plateformes cloud spécifiques

- Prise en charge de la réponse aux incidents et SLA

- Services de chasse proactive aux menaces

- Assistance à la mise en œuvre et à la configuration

- Formation et transfert de connaissances pour votre équipe

Besoin d'aide pour évaluer les prestataires ?

Nos experts en sécurité cloud peuvent vous aider à évaluer les fournisseurs par rapport à vos exigences opérationnelles spécifiques et à vos besoins d'intégration.

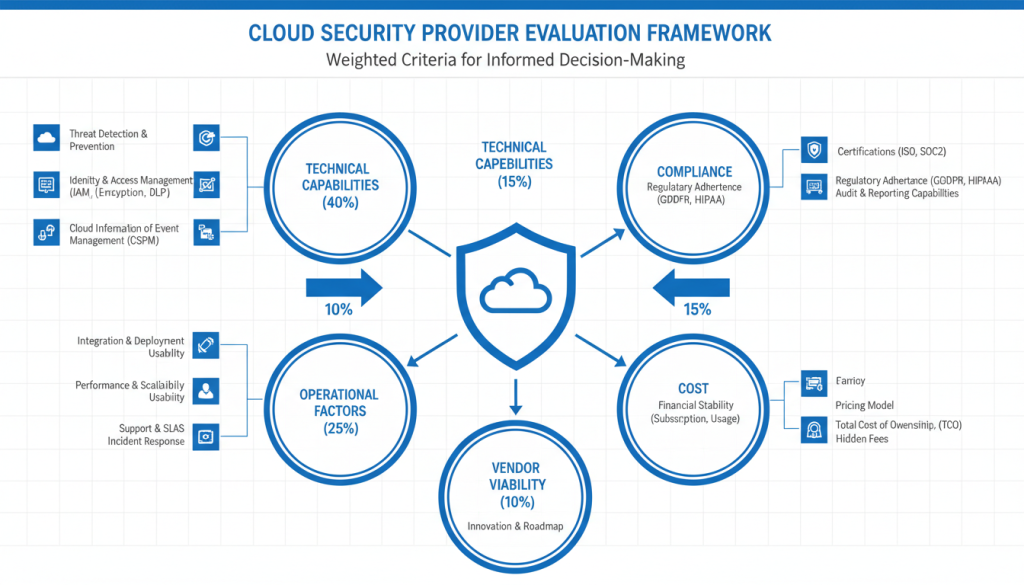

Cadre de sélection des fournisseurs de sécurité cloud

Un cadre d'évaluation structuré vous permet de garantir que vous prenez en compte tous les facteurs pertinents lors de la sélection d'un fournisseur de sécurité cloud. Cette approche permet une comparaison objective et une prise de décision défendable.

Définir les critères d'évaluation

Commencez par définir les critères spécifiques qui comptent le plus pour votre organisation. Ceux-ci doivent correspondre à vos exigences de sécurité, votre profil de risque et vos besoins opérationnels.

Exemples de catégories et de pondérations d'évaluation :

| Catégorie | Poids | Exemples de critères |

| Capacités techniques | 40% | IAM, chiffrement, détection des menaces, CSPM, CWPP, CIEM |

| Facteurs opérationnels | 25% | Intégration, évolutivité, convivialité, support, services gérés |

| Conformité et gouvernance | 15% | Certifications, assistance à l'audit, gestion des politiques |

| Coût et valeur | 10% | Modèle de licence, TCO, ROI, prévisibilité des coûts |

| Viabilité du fournisseur | 10% | Position sur le marché, stabilité financière, feuille de route, innovation |

Méthodologie de notation

Développez une approche de notation cohérente pour évaluer les prestataires par rapport à vos critères. Cela permet une comparaison objective et aide à justifier votre décision de sélection.

Exemple de méthodologie de notation :

- Notez chaque critère sur une échelle de 1 à 5 (1 = mauvais, 5 = excellent)

- Multiplier les scores des critères par les pondérations des catégories

- Somme des scores pondérés pour la note globale du fournisseur

- Documenter les forces et les faiblesses de chaque fournisseur

- Identifiez toutes les exigences « indispensables » qui ne sont pas négociables

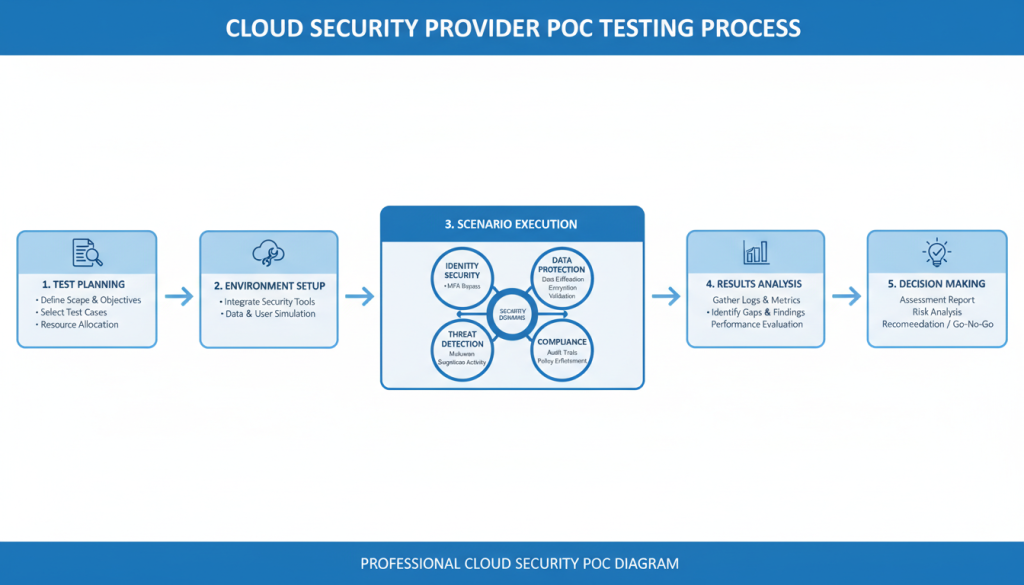

Tests de preuve de concept (PoC)

Pour les fournisseurs présélectionnés, effectuez des tests pratiques dans votre environnement pour valider les capacités et les performances. Cette évaluation concrète fournit des informations que la documentation et les démonstrations ne peuvent pas fournir.

Scénarios PoC clés à tester :

- Détection et réponse aux compromissions d'identité

- Efficacité de la protection des données (cryptage, contrôles d'accès)

- Identification et correction des erreurs de configuration

- Capacités de détection et de réponse aux menaces

- Intégration avec les outils de sécurité existants

- Impact sur les performances des charges de travail cloud

- Convivialité et efficacité du flux de travail

Rationalisez votre processus d'évaluation

Téléchargez notre liste de contrôle complète de comparaison des fournisseurs de sécurité cloud pour accélérer votre processus d'évaluation et vous assurer de prendre en compte tous les facteurs critiques.

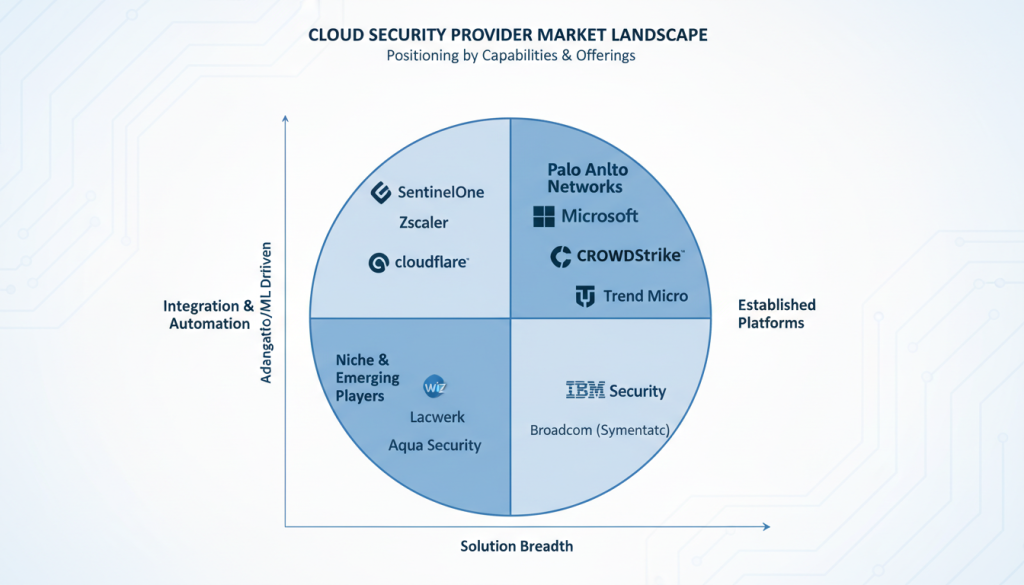

Principaux fournisseurs de sécurité cloud en 2026

Même si vos exigences spécifiques doivent guider votre processus de sélection, comprendre les points forts et les domaines d’intervention des principaux prestataires peut vous aider à éclairer votre évaluation. Voici un aperçu des principaux fournisseurs de sécurité cloud en 2026.

Spécialistes de la sécurité cloud native

Ces fournisseurs se concentrent exclusivement sur la sécurité du cloud avec des solutions spécialement conçues pour les environnements cloud.

- Fortes capacités CSPM et CWPP

- Intégration approfondie avec les API des fournisseurs de cloud

- Flux de travail compatibles DevSecOps

- Innovation rapide et développement de fonctionnalités

Leaders de la sécurité d'entreprise

Fournisseurs de sécurité établis avec des portefeuilles complets couvrant les environnements cloud et sur site.

- Plateformes de sécurité intégrées

- Fortes capacités de renseignement sur les menaces

- Assistance et services matures

- Certifications de conformité étendues

Sécurité du fournisseur de cloud

Offres de sécurité natives des principaux fournisseurs de services cloud (AWS, Azure, GCP).

- Intégration approfondie avec les plateformes cloud

- Déploiement et gestion simplifiés

- Mises à jour cohérentes avec les fonctionnalités de la plateforme

- Facturation et support consolidés

Principaux différenciateurs à prendre en compte

Lors de l'évaluation des prestataires, faites attention à ces facteurs de différenciation qui peuvent avoir un impact sur leur adéquation à vos besoins :

- Orientation et capacités multi-cloud ou cloud unique

- Modèles de déploiement avec ou sans agent

- Approche plateforme vs solutions ponctuelles

- Options de services gérés et services professionnels

- Capacités spécialisées pour votre secteur ou vos besoins de conformité

- Rythme d'innovation et alignement de la feuille de route des produits

- Modèles de tarification et coût total de possession

Meilleures pratiques de mise en œuvre après la sélection du fournisseur de sécurité cloud

Choisir le bon fournisseur n’est que le début. Une mise en œuvre réussie nécessite une planification minutieuse, un déploiement progressif et une optimisation continue pour maximiser la valeur de votre investissement en matière de sécurité cloud.

Planification du déploiement

Élaborer un plan de mise en œuvre structuré qui tient compte des considérations techniques, opérationnelles et organisationnelles.

- Effectuez une découverte détaillée de votre environnement cloud

- Définir les critères de réussite et les indicateurs clés de performance

- Créez une feuille de route de déploiement progressif avec des jalons

- Identifier les points d'intégration avec les systèmes existants

- Développer des procédures de test et de validation

- Plan de transfert de connaissances et de formation des équipes

Approche de mise en œuvre progressive

Une approche progressive réduit les risques et permet un ajustement en fonction des premiers résultats. Considérez cet exemple de séquence d'implémentation :

| Phases | Domaines d'intervention | Durée |

| 1 : Fondation | Découverte de l'environnement, politiques de base, surveillance initiale | 2-4 semaines |

| 2 : Protection de base | Contrôles IAM, chiffrement, implémentation CSPM | 4-6 semaines |

| 3 : Sécurité avancée | Détection des menaces, déploiement CWPP, CIEM | 6-8 semaines |

| 4 : Intégration | Intégration SIEM/SOAR, automatisation du flux de travail | 4-6 semaines |

| 5 : Optimisation | Mise au point, cas d'usage avancés, amélioration continue | Continu |

Mesurer le succès et l'amélioration continue

Établissez des mesures pour évaluer l’efficacité de votre mise en œuvre de la sécurité cloud et identifier les domaines à améliorer.

Indicateurs de performance clés à suivre :

- Il est temps de détecter et de répondre aux incidents de sécurité

- Réduction des erreurs de configuration du cloud et des violations des politiques

- Couverture des ressources cloud sous contrôles de sécurité

- Efficacité des équipes de sécurité et qualité des alertes

- Posture de conformité et préparation à l’audit

- Coût total de possession et ROI

Besoin d’aide à la mise en œuvre ?

Nos experts en sécurité cloud peuvent vous aider à élaborer un plan de mise en œuvre sur mesure et vous guider tout au long de votre parcours de déploiement.

Conclusion : Choisir le bon fournisseur de sécurité cloud

Choisir le bon fournisseur de sécurité cloud est une décision cruciale qui a un impact sur la posture de risque, l’efficacité opérationnelle et la capacité à innover en toute sécurité dans le cloud de votre organisation. En suivant un processus d'évaluation structuré qui correspond à vos exigences spécifiques, vous pouvez faire une sélection sûre et défendable qui offre une valeur à long terme.

N'oubliez pas ces principes clés tout au long de votre parcours de sélection :

- Commencez par une compréhension claire de vos exigences de sécurité uniques

- Évaluer les prestataires selon des critères objectifs et pondérés

- Validez les capacités grâce à des tests pratiques dans votre environnement

- Tenez compte des facteurs techniques et opérationnels dans votre décision

- Planifier une mise en œuvre réussie avec une approche progressive

- Mesurez les résultats et optimisez continuellement votre posture de sécurité

Avec le bon fournisseur de sécurité cloud comme partenaire, vous pouvez accélérer en toute confiance votre transition vers le cloud tout en maintenant une protection solide pour vos actifs et données critiques.

Prêt à trouver votre partenaire de sécurité cloud idéal ?

Nos experts peuvent vous guider tout au long du processus de sélection, de la définition des exigences à la décision finale et à la planification de la mise en œuvre.

Foire aux questions sur la sélection du fournisseur de sécurité cloud

Combien de temps le processus de sélection du fournisseur de sécurité cloud doit-il prendre ?

Le délai varie en fonction de la taille et de la complexité de l'organisation, mais varie généralement de 6 à 12 semaines pour un processus approfondi. Cela comprend la définition des exigences (1 à 2 semaines), la recherche initiale et la demande d'information (2 à 3 semaines), l'évaluation détaillée et les tests PoC (3 à 4 semaines), ainsi que la sélection finale et la passation de contrats (2 à 3 semaines).

Devrions-nous donner la priorité à une plateforme unifiée ou aux meilleures solutions ponctuelles ?

Cela dépend de vos besoins spécifiques. Les plates-formes unifiées offrent une gestion simplifiée, des politiques cohérentes et des flux de travail intégrés, mais peuvent ne pas exceller dans tous les domaines de fonctionnalités. Les meilleures solutions offrent des capacités supérieures dans des domaines spécifiques, mais nécessitent davantage d'efforts d'intégration et peuvent créer des lacunes en matière de visibilité. De nombreuses organisations adoptent une approche hybride avec une plateforme centrale complétée par des outils spécialisés pour les capacités critiques.

Quelle est l’importance des notes d’analystes comme Gartner et Forrester dans le processus de sélection ?

Les notations des analystes fournissent une perspective précieuse sur le marché et peuvent aider à identifier les principaux fournisseurs, mais ne doivent pas constituer la seule base de sélection. Ces évaluations mettent souvent l'accent sur l'étendue des capacités et la présence sur le marché plutôt que sur l'adéquation spécifique à vos besoins. Utilisez-les comme contribution à votre processus, mais donnez la priorité à vos besoins uniques, aux tests pratiques et aux vérifications de références d'organisations similaires à la vôtre.

Quel rôle les outils de sécurité natifs des fournisseurs de services cloud doivent-ils jouer dans notre stratégie ?

Les outils de sécurité natifs des fournisseurs de cloud (AWS, Azure, GCP) offrent une intégration étroite, un déploiement simplifié et souvent un coût inférieur. Ils fonctionnent bien pour les organisations utilisant principalement une plate-forme cloud avec des exigences de sécurité modérées. Cependant, ils peuvent manquer de fonctionnalités avancées, de prise en charge multi-cloud et de validation de sécurité indépendante. De nombreuses organisations utilisent des outils natifs pour la sécurité de base et des solutions tierces pour une protection avancée et une cohérence multi-cloud.

Comment devrions-nous évaluer le coût total de possession des solutions de sécurité cloud ?

Regardez au-delà des coûts de licence pour inclure la mise en œuvre, l’intégration, la gestion continue et les économies potentielles. Tenez compte de facteurs tels que les besoins en ressources (temps du personnel, expertise), les besoins en formation, les améliorations de l'efficacité et la valeur de réduction des risques. Évaluez également les modèles de tarification (par utilisateur, par ressource, basés sur la consommation) par rapport à vos projections de croissance pour comprendre comment les coûts évolueront en fonction de votre environnement.