Molnplattformar är idag den vanligaste målmiljön för attacker — men många företag tror felaktigt att molnleverantören tar ansvar för all säkerhet. I verkligheten ligger majoriteten av säkerhetsansvaret hos kunden enligt shared responsibility-modellen. Ett strukturerat penetrationstest i molnmiljö avslöjar sårbarheter innan angripare hittar dem och ger er konkreta åtgärder för att stärka skyddet.

Vad är ett Pen Test i Molnmiljö?

Ett molnpentest är ett simulerat angrepp mot en cloud-miljö för att identifiera sårbarheter innan verkliga angripare gör det. Till skillnad från traditionella penetrationstester fokuserar molntester på molnspecifika risker och konfigurationer.

Definition och omfattning

Ett penetrationstest i molnmiljö är en kontrollerad säkerhetsgranskning där vi simulerar verkliga attacker mot era system för att identifiera:

- Felkonfigurationer i molntjänster

- Sårbara tjänster och exponerade API:er

- Otillräckliga IAM-regler och behörigheter

- Nätverks- och åtkomstproblem

- Krypteringsbrister och dataexponering

Skillnaden mot traditionella pen-tester

Molnbaserade penetrationstester skiljer sig från traditionella tester på flera viktiga sätt:

- Mer fokus på identitet och access-hantering

- Konfigurationsfel är vanligare än kodfel

- Verktyg måste vara godkända av molnleverantören

- Beroende av cloud-API:er och metadata endpoints

- Shared responsibility-modellen kräver tydlig ansvarsfördelning

Osäker på era molnsårbarheter?

Låt oss genomföra en initial säkerhetsbedömning av er molnmiljö och identifiera kritiska risker.

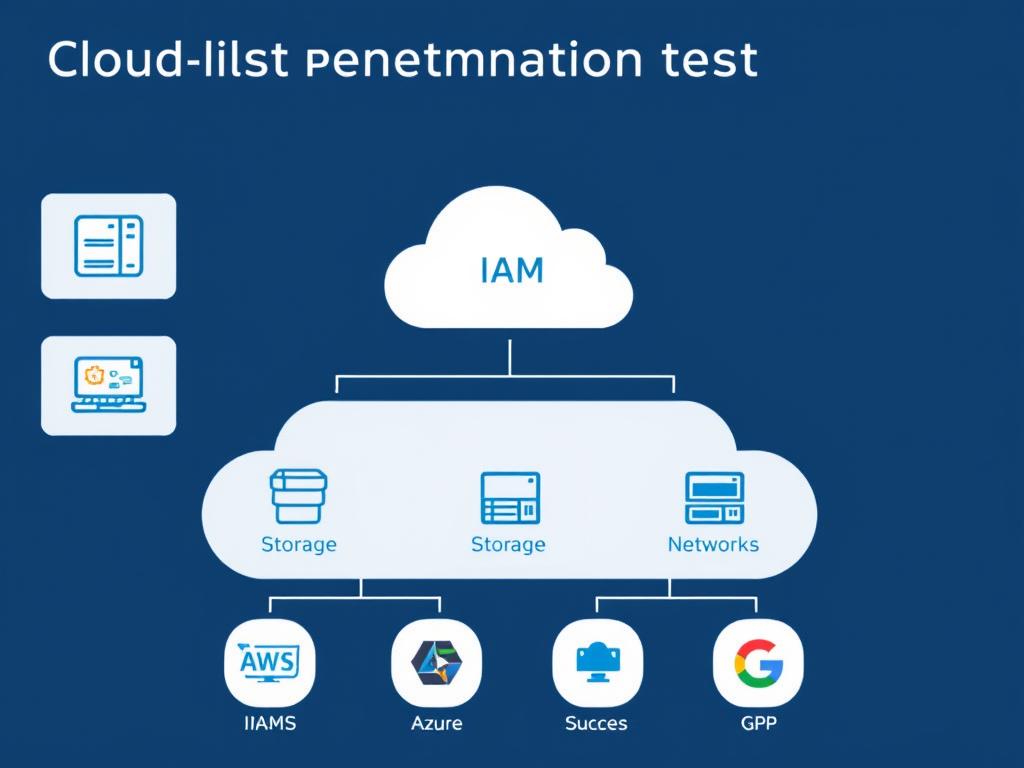

AWS, Azure & GCP – Skillnader i säkerhetsmodell

Varje molnplattform har sin egen säkerhetsarkitektur och vanliga sårbarhetsmönster. Ett effektivt penetrationstest måste anpassas efter dessa plattformsspecifika egenskaper för att ge relevanta resultat.

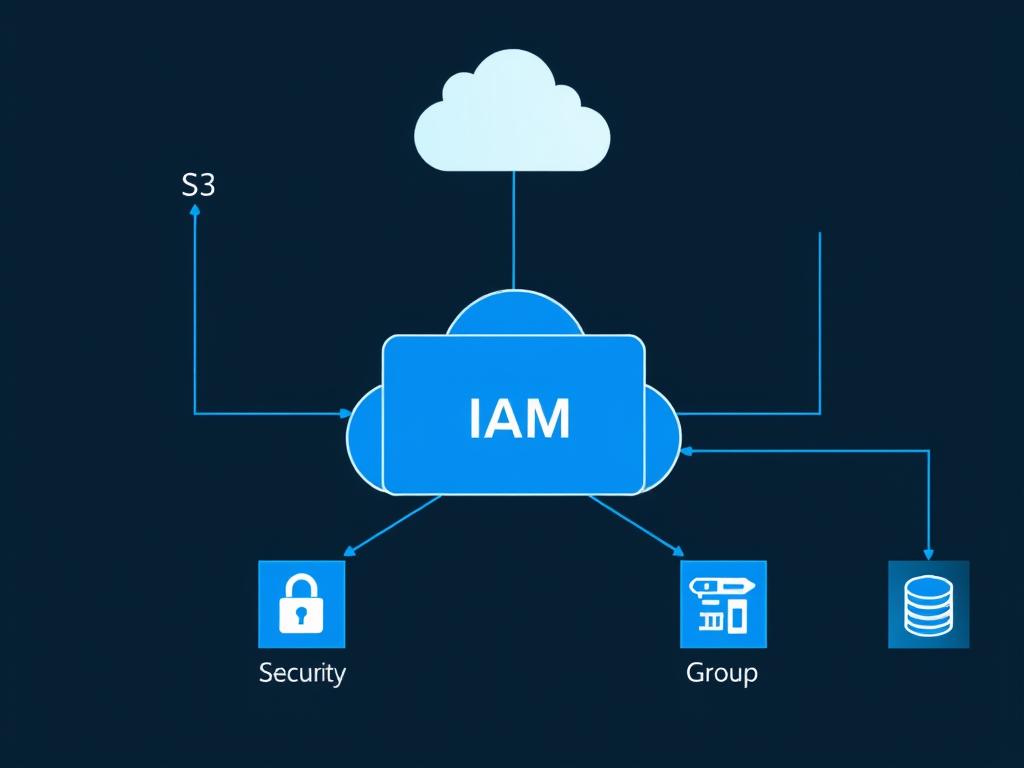

AWS – Identity på första plats

AWS är extremt IAM-driven — de flesta säkerhetsbrister uppstår här. Ett penetrationstest i AWS fokuserar på:

- Överprivilegierade roller och policies

- Felaktiga S3-behörigheter och bucket policies

- Öppna säkerhetsgrupper och nätverkskonfigurationer

- Bristfällig kryptering av data i vila och transit

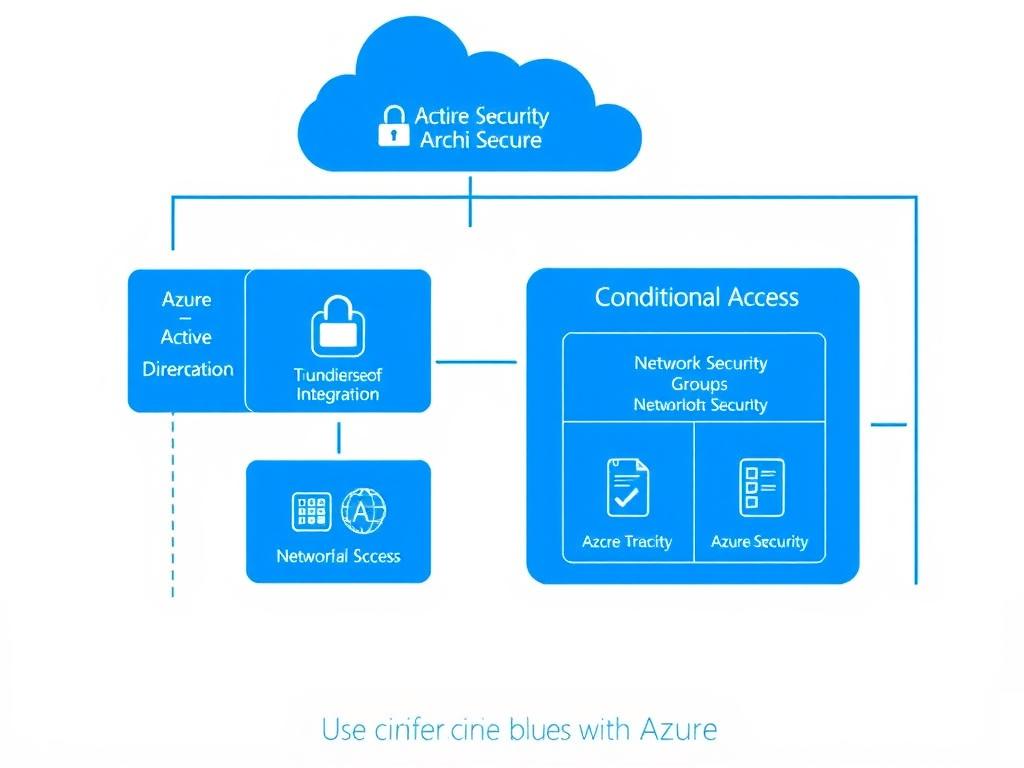

Azure – Komplexitet i AD och nätverk

Azure är djupare kopplat till Active Directory och har en annan säkerhetsmodell. Våra tester identifierar:

- Fel i Conditional Access och autentiseringsflöden

- Misconfigured App Registrations och Service Principals

- Öppna eller felklassade NSG:er (Network Security Groups)

- Bristfällig integration mellan on-prem och molnidentiteter

GCP – Service accounts & API-access

GCP bygger mer på service accounts och IAM-policys med en annan struktur. Riskområden inkluderar:

- Överprivilegierade service accounts med breda rättigheter

- Exponerade Cloud Storage-buckets och felaktiga ACL:er

- Dåligt säkrade API endpoints och tjänster

- Bristfällig loggning och övervakning av aktiviteter

Använder ni flera molnplattformar?

Vi erbjuder specialanpassade penetrationstester för hybridmiljöer med AWS, Azure och GCP för att säkerställa enhetlig säkerhet.

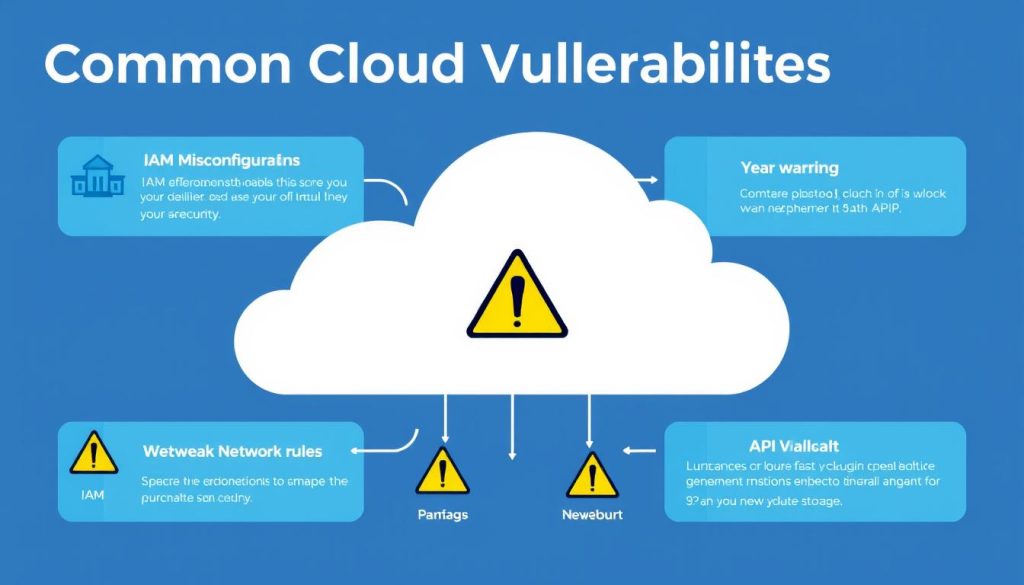

Vanliga Sårbarheter i Molnmiljöer

Trots molnleverantörernas robusta säkerhetsgrunder finns det återkommande sårbarhetsmönster som våra penetrationstester regelbundet identifierar. Dessa sårbarheter kan utnyttjas av angripare för att få obehörig åtkomst till era system och data.

Felkonfigurerad IAM (AWS, Azure, GCP)

Identity and Access Management är den vanligaste attackytan i molnmiljöer. Våra penetrationstester avslöjar ofta:

- Överprivilegierade användare och roller med onödiga rättigheter

- Svaga lösenordspolicys och bristfällig MFA-implementering

- Inaktiva konton som inte avslutats korrekt

- Felaktigt konfigurerade trust relationships mellan konton

Öppna lagringsresurser

Felkonfigurerade lagringstjänster exponerar känslig data för obehöriga:

- Publikt tillgängliga S3-buckets i AWS

- Felkonfigurerade Azure Blob Storage-containrar

- Oskyddade GCP Cloud Storage-buckets

- Bristfällig kryptering av känslig data

Svaga nätverksregler

Nätverkskonfigurationer med för breda öppningar skapar angreppsytor:

- För generösa inbound rules som tillåter trafik från alla källor

- Saknade segmentation layers mellan olika applikationsskikt

- Öppna administrativa portar mot internet

- Bristfällig VPC/VNET-konfiguration och peering

Exponerade API-tjänster

Moderna molnarkitekturer med serverless och containers har egna sårbarheter:

- Otillräcklig autentisering på API-gateways

- Saknad rate limiting som möjliggör överbelastningsattacker

- Felkonfigurerade Lambda/Functions med för höga rättigheter

- Oskyddade container registries och images

Metadata endpoint-attacker

En molnspecifik attackvektor som utnyttjar interna metadata-tjänster:

- SSRF-sårbarheter som ger åtkomst till metadata-tjänster

- Credential leakage via instance metadata

- Container escape till värdmiljön

Visste du att: Över 70% av molnsäkerhetsincidenter beror på felkonfigurationer snarare än tekniska sårbarheter i molnplattformarna själva? Ett strukturerat penetrationstest identifierar dessa innan angripare gör det.

Så Utförs ett Pen-test i Molnmiljö – Steg för Steg

Ett effektivt penetrationstest i molnmiljö följer en strukturerad metodik för att säkerställa heltäckande resultat. Vår process kombinerar automatiserade verktyg med manuell expertis för att identifiera sårbarheter som automatiserade skanningar missar.

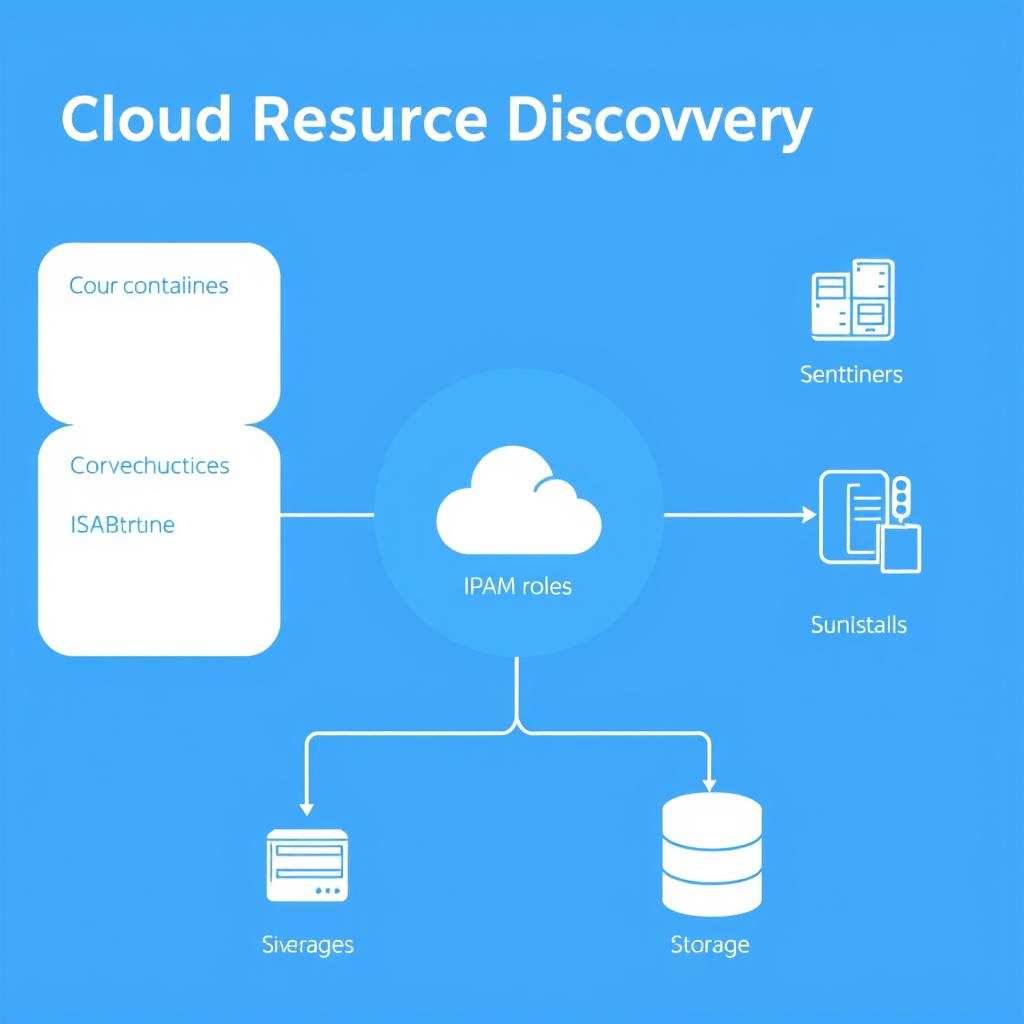

1. Discovery & inventory

Vi börjar med en omfattande kartläggning av er molnmiljö för att identifiera alla komponenter:

- Containrar och orkestreringssystem

- Serverless-funktioner och triggers

- IAM-roller och behörigheter

- Lagringsytor och databaser

- Drift- och nätverkstopologi

2. Konfigurationsgranskning

Vi genomför en djupgående analys av konfigurationer för att identifiera avvikelser från best practices:

- IAM-policies och rollbehörigheter

- Nätverkskonfigurationer och säkerhetsgrupper

- Backup & recovery-mekanismer

- Krypteringsstatus för data i vila och transit

- Loggning och övervakning

3. Exploatering

Vi utför kontrollerade exploateringsförsök inom ramen för molnleverantörens regler:

- Identitetseskalering via IAM-brister

- Laterala rörelser mellan tjänster

- Obehörig åtkomst till känslig data

- Utnyttjande av felkonfigurerade tjänster

- Verifiering av teoretiska sårbarheter

4. Automatiserad scanning

Vi kompletterar manuella tester med specialiserade verktyg för molnmiljöer:

- AWS Inspector för sårbarhetsidentifiering

- Azure Defender för kontinuerlig säkerhetsövervakning

- GCP Security Scanner för applikationssårbarheter

- Specialverktyg för container- och Kubernetes-säkerhet

- Compliance-verifiering mot standarder som CIS Benchmarks

5. Rapport & rekommendationer

Vi levererar en omfattande rapport med konkreta åtgärdsförslag:

- Prioriterad lista över identifierade risker

- Förslag på konkreta åtgärder med tidsuppskattning

- Riskscore baserad på CVSS och affärspåverkan

- Tekniska bevis och reproducerbara steg

- Rekommendationer för långsiktig säkerhetsförbättring

Behöver ni en strukturerad säkerhetsgranskning?

Vårt expertteam genomför ett skräddarsytt penetrationstest anpassat för er specifika molnmiljö och affärsbehov.

Molnspecifika Best Practices för Pen-test

Varje molnplattform har sina egna säkerhetsmekanismer och best practices. Våra penetrationstester utvärderar implementeringen av dessa rekommendationer för att säkerställa optimal säkerhet i er miljö.

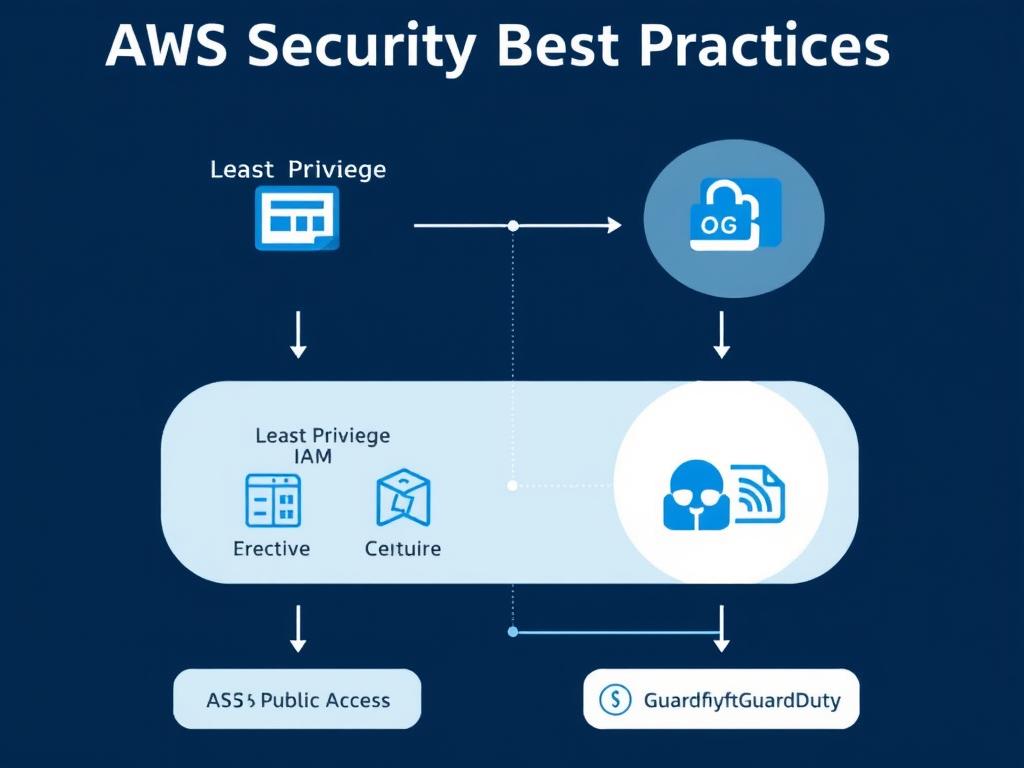

AWS Best Practices

- Implementera least privilege IAM med tydliga rollbegränsningar

- Aktivera S3 Block Public Access på kontonivå

- Konfigurera AWS Config för kontinuerlig compliance-övervakning

- Implementera GuardDuty för hotdetektering

- Använd Security Hub för centraliserad säkerhetshantering

- Aktivera CloudTrail i alla regioner med immutable logs

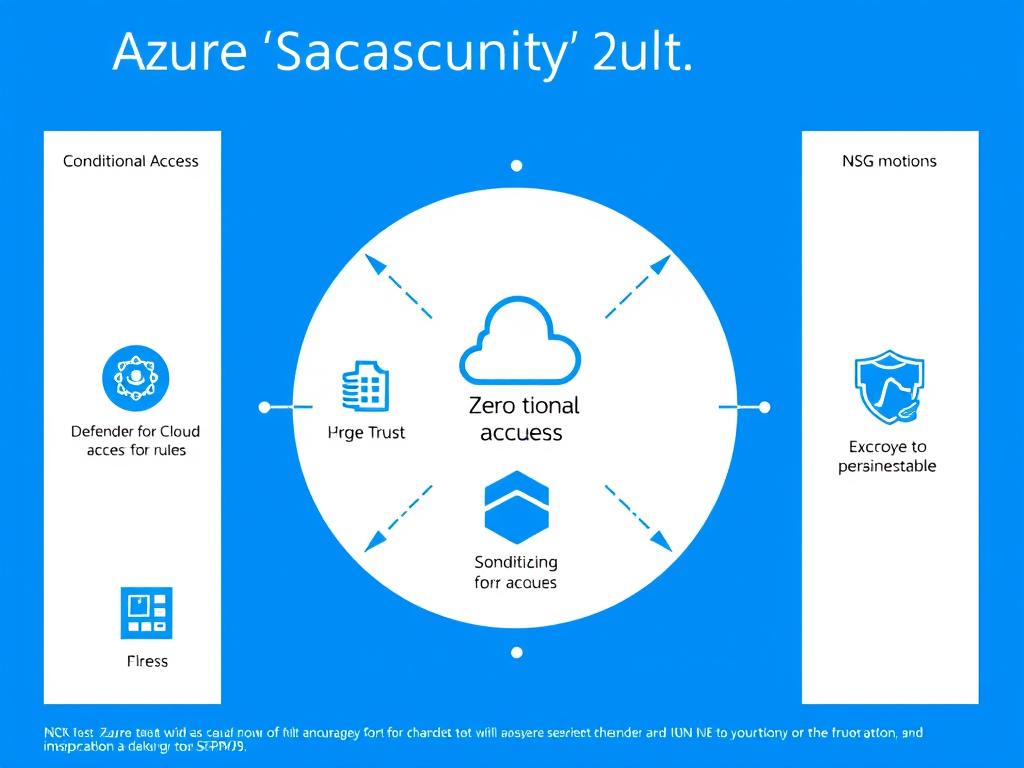

Azure Best Practices

- Implementera Zero Trust med Conditional Access-policies

- Aktivera Microsoft Defender for Cloud med automatiserade åtgärder

- Konfigurera begränsade NSG-regler med Just-In-Time access

- Använd Azure Policy för att upprätthålla säkerhetsstandarder

- Implementera Private Link för tjänsteåtkomst

- Aktivera Azure Monitor med Security Center-integration

GCP Best Practices

- Analysera IAM-policies via Policy Analyzer

- Säkra service accounts med minimala behörigheter

- Aktivera VPC Service Controls för resursisolering

- Implementera Cloud Logging för alla tjänster

- Använd Security Command Center för hotdetektering

- Konfigurera Binary Authorization för container-säkerhet

"Ett penetrationstest i molnmiljö handlar inte bara om att hitta sårbarheter, utan om att förstå hur dessa sårbarheter kan påverka verksamheten och vilka åtgärder som ger mest värde för investeringen."

– Molnsäkerhetsexpert, Opsio

När Bör Företag Genomföra Pen-test i Molnet?

Timing är avgörande för effektiva penetrationstester. Regelbundna tester är viktiga, men vissa situationer kräver särskild uppmärksamhet för att minimera risker och säkerställa efterlevnad av regelverk.

Kritiska tidpunkter för penetrationstester

- Vid nya deployment-flöden – Innan nya system eller applikationer går i produktion

- Vid större arkitekturförändringar – När ni ändrar grundläggande infrastruktur eller migrerar mellan molnplattformar

- Regelbundet enligt schema – Minst en gång per år för att fånga nya sårbarheter

- Efter större säkerhetsuppdateringar – För att verifiera att åtgärder implementerats korrekt

- Vid förändringar i utvecklingsteam – När nya utvecklare eller administratörer får tillgång till miljön

Regulatoriska krav

Många verksamheter omfattas av regelverk som kräver regelbundna säkerhetstester:

- NIS2-direktivet – Träder i kraft 2025 och omfattar många verksamheter

- PCI DSS – Kräver penetrationstester vid större förändringar och minst årligen

- GDPR – Kräver lämpliga tekniska åtgärder för att skydda personuppgifter

- ISO 27001 – Kräver regelbunden säkerhetstestning som del av ISMS

- Branschspecifika krav – Finansiella och medicinska sektorer har ofta striktare krav

Viktigt: NIS2-direktivet som träder i kraft 2025 kommer att ställa högre krav på cybersäkerhet för många verksamheter. Förbered er genom att implementera regelbundna penetrationstester redan nu.

Är ni redo för NIS2-kraven?

Låt oss hjälpa er att förbereda er för kommande regelverk med en skräddarsydd säkerhetsstrategi för era molnmiljöer.

Varför är Opsio en Perfekt Partner för Molnsäkerhetstester?

Att välja rätt partner för penetrationstester i molnmiljöer är avgörande för att få värdefulla resultat som verkligen förbättrar er säkerhet. Opsio kombinerar djup teknisk expertis med praktisk affärsförståelse.

Specialiserad molnexpertis

- Certifierade säkerhetsspecialister för AWS, Azure och GCP

- Dedikerat pen-test team med molnfokus

- Kontinuerlig utbildning i nya molnsäkerhetstekniker

- Erfarenhet från hundratals molnsäkerhetsprojekt

- Bidragsgivare till open source-säkerhetsverktyg

Affärsorienterad approach

- Kopplar tekniska sårbarheter till affärsrisker

- Prioriterar åtgärder baserat på verksamhetspåverkan

- Stöd för NIS2-krav och andra regelverk

- Tydliga rapporter för både tekniska team och ledning

- Kostnadseffektiva åtgärdsplaner med snabb ROI

Komplett säkerhetsstöd

- Förbättringsplaner, inte bara rapporter

- Kombinerad drift + säkerhet = snabbare åtgärder

- Kostnadsfri omtest efter kritiska åtgärder

- Kontinuerlig säkerhetsrådgivning

- Stöd genom hela säkerhetscykeln

Säkra er molnmiljö idag

Ett strukturerat penetrationstest är första steget mot en säkrare molnmiljö. Låt oss hjälpa er att identifiera och åtgärda sårbarheter innan de kan utnyttjas av angripare.

Gratis molnsäkerhetsanalys

Få en initial bedömning av er molnmiljös säkerhetsstatus och potentiella riskområden utan kostnad eller förpliktelser.

Boka analys

48-timmars molntest

Få en snabb men omfattande säkerhetsgranskning av er AWS, Azure eller GCP-miljö inom 48 timmar för att identifiera kritiska sårbarheter.

Beställ snabbtest

Komplett säkerhetsrapport

Få en detaljerad rapport med identifierade risker, prioriterade åtgärdsförslag och en långsiktig säkerhetsstrategi för era molnmiljöer.

Begär offertRedo att stärka er molnsäkerhet?

Kontakta oss idag för att diskutera era specifika behov och hur vi kan hjälpa er att skydda era molnmiljöer mot moderna hot.

Kontakta våra molnsäkerhetsexperter

Eller ring oss direkt: +46 10 252 55 20

Vanliga frågor om penetrationstester i molnmiljöer

Här besvarar vi några av de vanligaste frågorna om penetrationstester i molnmiljöer för att hjälpa er förstå processen och fördelarna.

Vad kostar ett penetrationstest i molnmiljö?

Kostnaden för ett penetrationstest i molnmiljö varierar beroende på omfattning, komplexitet och vilka molnplattformar som används. Ett grundläggande test av en enskild molnplattform börjar vanligtvis från 50 000 SEK, medan mer omfattande tester av komplexa miljöer med flera plattformar kan kosta 150 000 SEK eller mer. Vi erbjuder alltid en kostnadsfri initial konsultation för att bedöma era specifika behov och ge en exakt offert.

Hur lång tid tar ett penetrationstest i molnmiljö?

Tidsåtgången varierar beroende på miljöns storlek och komplexitet. Ett typiskt penetrationstest i molnmiljö tar mellan 1-3 veckor från planering till slutrapport. Vårt 48-timmars snabbtest fokuserar på kritiska komponenter för att ge en snabb överblick, medan mer omfattande tester kräver mer tid för djupgående analys och verifiering av resultat.

Kan penetrationstester störa vår produktionsmiljö?

Vi utformar våra tester för att minimera risken för störningar i produktionsmiljöer. Alla tester utförs enligt överenskomna parametrar och tidsfönster. För känsliga miljöer rekommenderar vi ofta att testa mot en staging-miljö som speglar produktionen. Vi implementerar också säkerhetsåtgärder som begränsar belastning och undviker potentiellt riskfyllda tester under kritiska affärstider.

Hur skiljer sig penetrationstester från automatiserade säkerhetsskanningar?

Automatiserade säkerhetsskanningar identifierar kända sårbarheter baserat på signaturer och mönster, men missar ofta komplexa sårbarheter som kräver mänsklig analys. Penetrationstester kombinerar automatiserade verktyg med manuell expertis för att simulera verkliga angripare. Detta inkluderar att kedja samman flera mindre sårbarheter, testa affärslogik och identifiera risker som är specifika för er miljö och verksamhet.

Hur hanterar ni känslig information som upptäcks under testerna?

All information som samlas in under penetrationstester behandlas strikt konfidentiellt enligt våra säkerhetsrutiner och sekretessavtal. Vi använder krypterad kommunikation, säker lagring och strikt åtkomstkontroll för all testdata. Efter projektets slutförande raderar vi känslig information enligt överenskommelse. Våra processer följer GDPR och andra relevanta dataskyddsregler.

Slutsats: Investera i proaktiv molnsäkerhet

Penetrationstester i molnmiljöer är en kritisk investering för att skydda era digitala tillgångar i dagens hotlandskap. Genom att identifiera och åtgärda sårbarheter innan angripare hittar dem kan ni drastiskt minska risken för kostsamma säkerhetsincidenter.

Med Opsios expertis inom molnsäkerhet får ni inte bara en rapport över sårbarheter, utan en komplett färdplan för att stärka er säkerhetsposition och möta regulatoriska krav. Vår kombination av teknisk expertis och affärsförståelse säkerställer att säkerhetsåtgärder prioriteras för maximal effekt med minimal störning.

Kontakta oss idag för att diskutera hur vi kan hjälpa er att säkra era molnmiljöer och skydda era mest värdefulla digitala tillgångar.

Ta första steget mot säkrare molnmiljöer

Boka en kostnadsfri initial konsultation med våra molnsäkerhetsexperter för att diskutera era behov och hur vi kan hjälpa er.